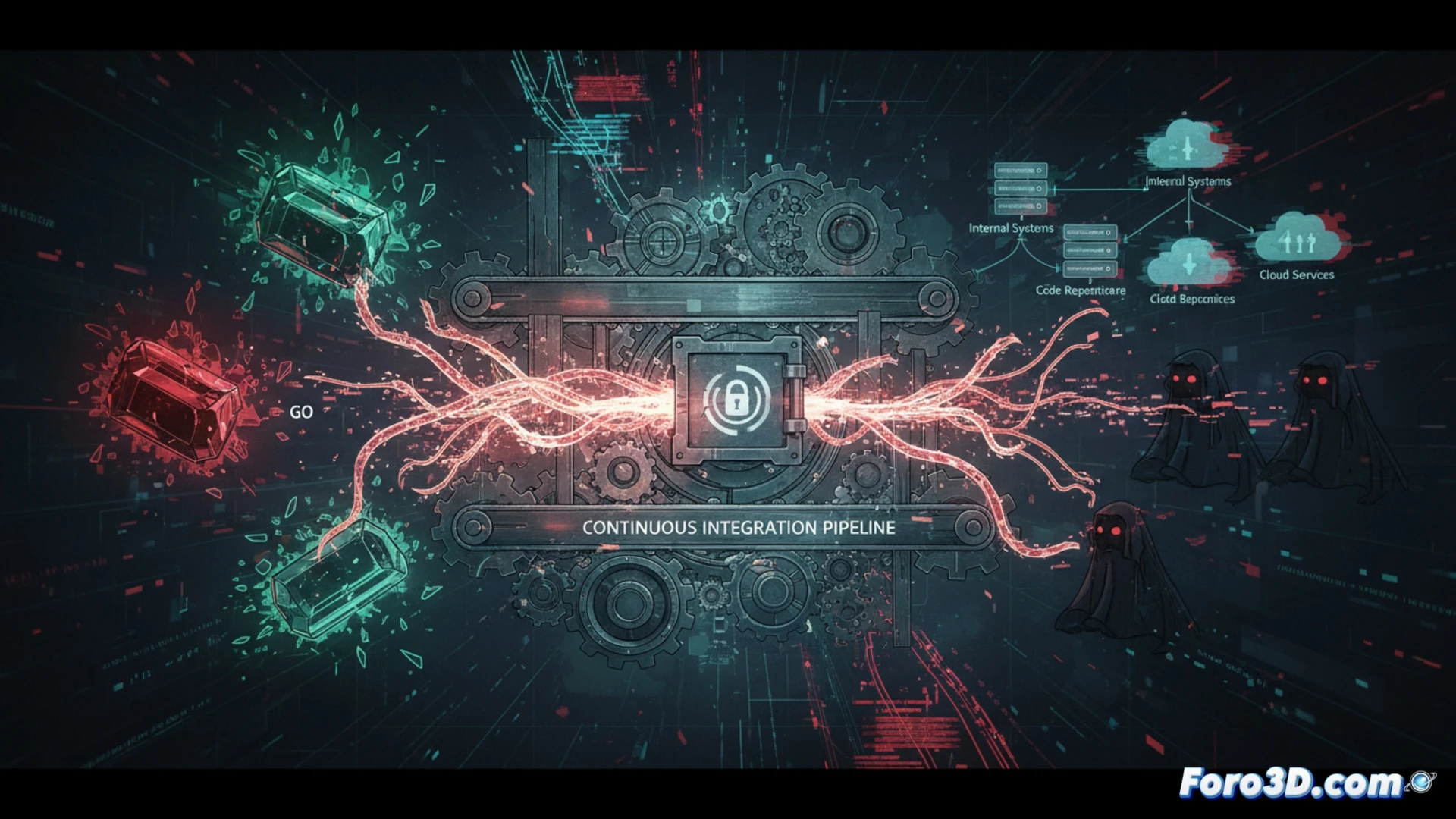

Uma nova campanha de ciberataque foi descoberta por pesquisadores de segurança. Os atacantes publicam pacotes maliciosos em repositórios como RubyGems e o registro de módulos do Go. Ao integrá-los em projetos, executam código oculto que rouba credenciais armazenadas em ambientes de integração contínua, comprometendo sistemas internos e serviços na nuvem.

O mecanismo do ataque: dependências que traem 🛡️

Os atacantes injetam código malicioso em gemas do Ruby e módulos do Go, disfarçados de bibliotecas legítimas. Quando um desenvolvedor as baixa e integra em seu pipeline CI, o código oculto é executado durante a fase de construção. Esse malware extrai variáveis de ambiente, tokens de acesso e chaves SSH armazenadas. As credenciais roubadas permitem acessar repositórios de código, sistemas internos e serviços na nuvem sem levantar suspeitas imediatas.

O desenvolvedor que confiou em uma gema e perdeu seu pipeline ☕

Porque claro, o que poderia dar errado ao baixar uma gema chamada ruby-utils-pro-max que promete otimizar seu código em 500%. Os atacantes sabem que os desenvolvedores confiam cegamente em repositórios públicos. Agora, além de revisar logs e atualizar dependências, é preciso rezar para que a gema que você baixou às 3 da manhã não esteja roubando suas credenciais enquanto você toma café.