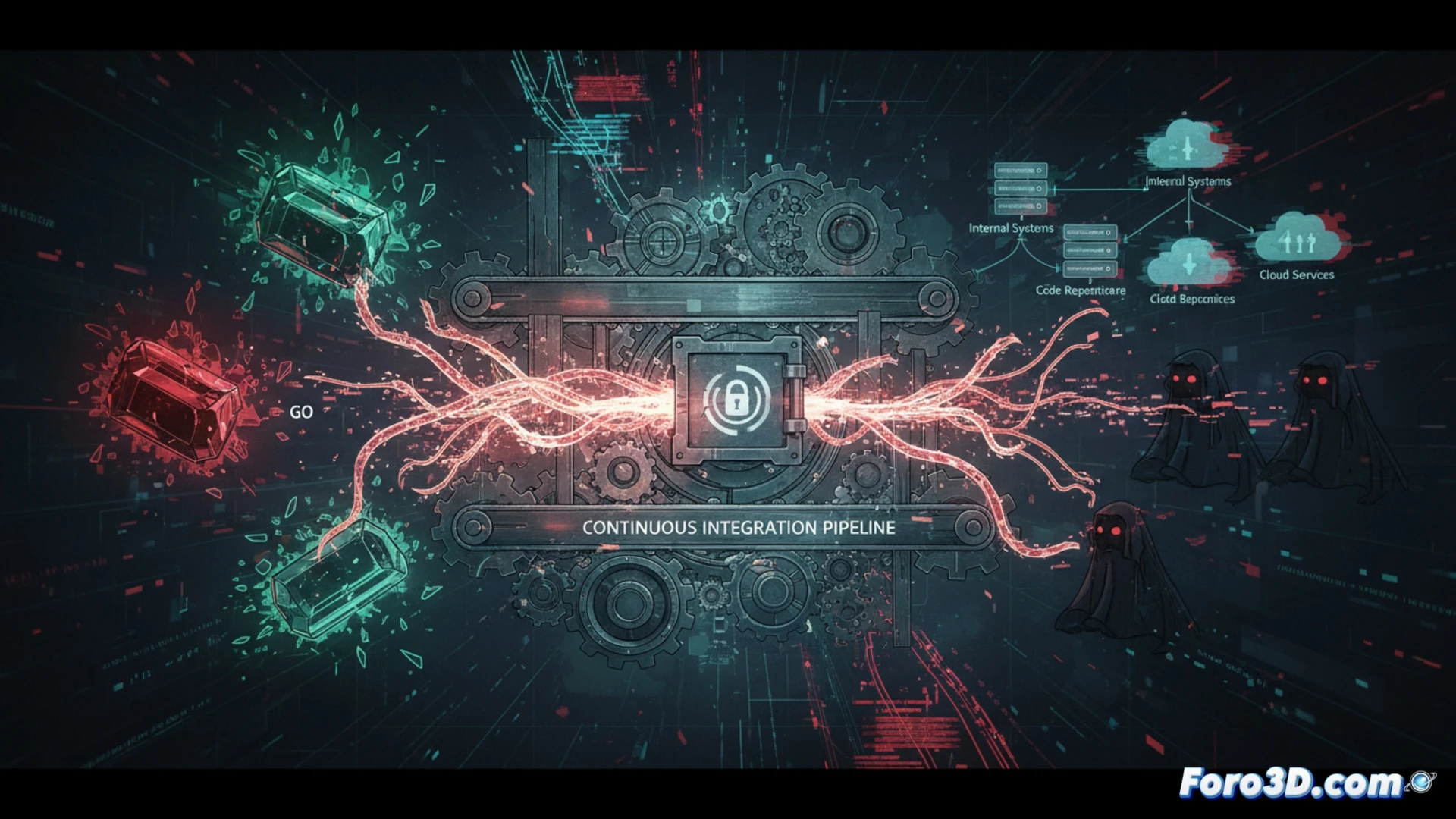

Una nueva campaña de ciberataque ha sido descubierta por investigadores de seguridad. Los atacantes publican paquetes maliciosos en repositorios como RubyGems y el registro de módulos de Go. Al integrarlos en proyectos, ejecutan código oculto que roba credenciales almacenadas en entornos de integración continua, comprometiendo sistemas internos y servicios en la nube.

El mecanismo del ataque: dependencias que traicionan 🛡️

Los atacantes inyectan código malicioso en gemas de Ruby y módulos de Go, disfrazados de bibliotecas legítimas. Cuando un desarrollador las descarga e integra en su pipeline CI, el código oculto se ejecuta durante la fase de construcción. Este malware extrae variables de entorno, tokens de acceso y claves SSH almacenadas. Las credenciales robadas permiten acceder a repositorios de código, sistemas internos y servicios en la nube sin levantar sospechas inmediatas.

El desarrollador que se fió de una gema y perdió su pipeline ☕

Porque claro, qué podría salir mal al descargar una gema llamada ruby-utils-pro-max que promete optimizar tu código un 500%. Los atacantes saben que los desarrolladores confían ciegamente en repositorios públicos. Ahora, además de revisar logs y actualizar dependencias, toca rezar para que la gema que te bajaste a las 3 AM no esté robando tus credenciales mientras tomas café.