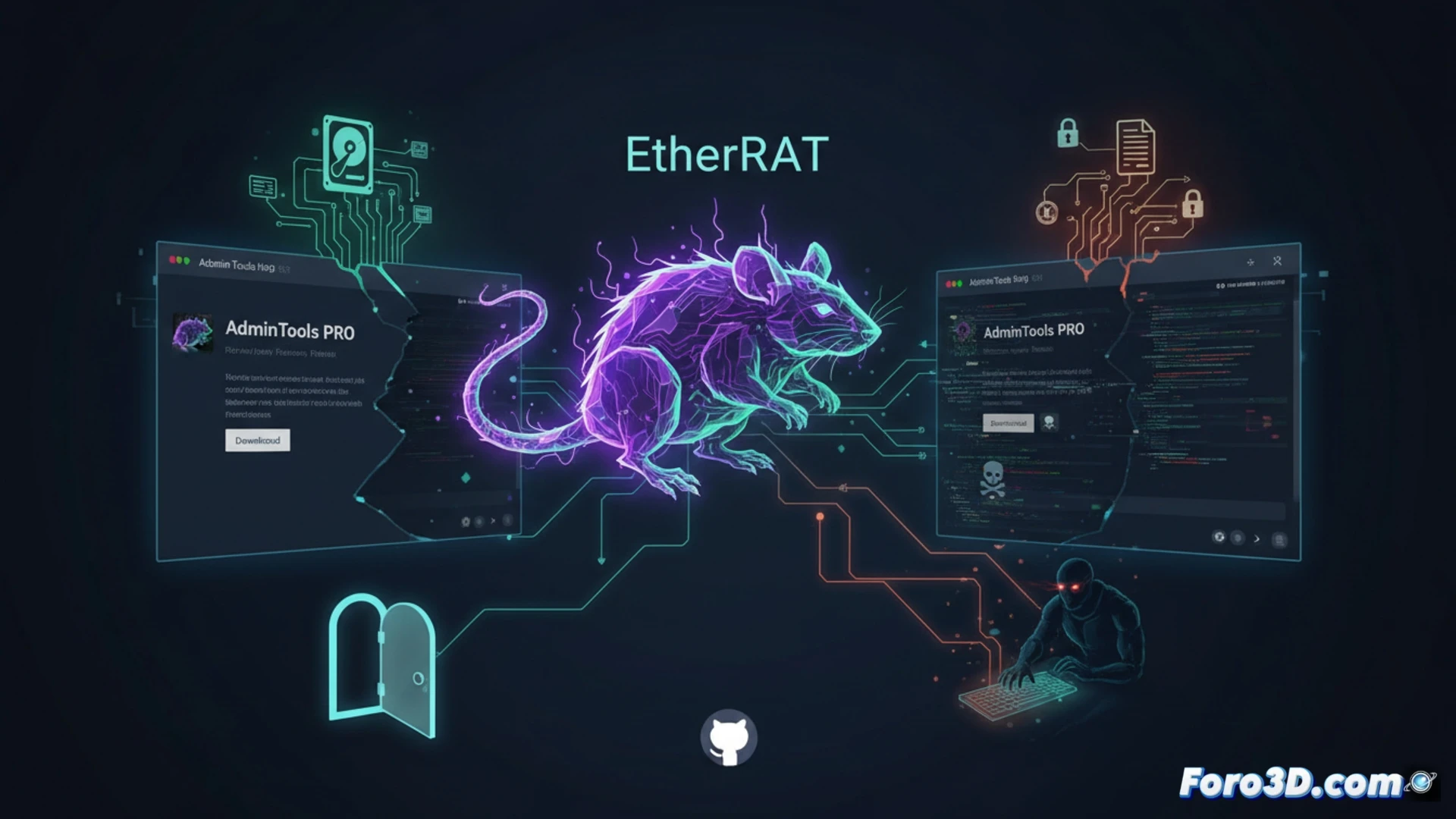

Uma nova campanha de malware, batizada de EtherRAT, está circulando pela rede através de sites que imitam perfeitamente ferramentas administrativas legítimas hospedadas no GitHub. Os atacantes criam réplicas de páginas de projetos populares, enganando profissionais de TI que confiam na plataforma como fonte segura. Este trojan de acesso remoto permite que cibercriminosos assumam o controle do sistema, roubem informações sensíveis e executem comandos sem levantar suspeitas.

O modus operandi do trojan EtherRAT 🕵️

O EtherRAT opera como um trojan de acesso remoto típico, mas sua distribuição é o que o diferencia. Os atacantes clonam repositórios legítimos do GitHub e modificam ligeiramente as URLs para que pareçam autênticas. Uma vez baixado, o malware estabelece uma conexão com um servidor de comando e controle, permitindo que o atacante roube credenciais, capture pressionamentos de teclas e mova arquivos. A infecção passa despercebida ao executar-se silenciosamente em segundo plano, aproveitando a confiança depositada em ferramentas de código aberto.

Quando o clone do GitHub é mais falso que uma nota de três euros 😅

Acontece que o velho truque de fazer cópias falsas de sites continua funcionando, e agora é a vez do GitHub. Os atacantes descobriram que os administradores de sistemas são tão confiantes quanto uma criança em uma loja de doces. Basta colocar um sublinhado a mais na URL e já temos toda uma equipe de TI baixando um trojan. O pior é que o EtherRAT não avisa: não abre janelas pop-up nem pede permissões. Simplesmente se instala, e enquanto o técnico se gaba de sua nova ferramenta, o atacante já está revisando suas senhas.