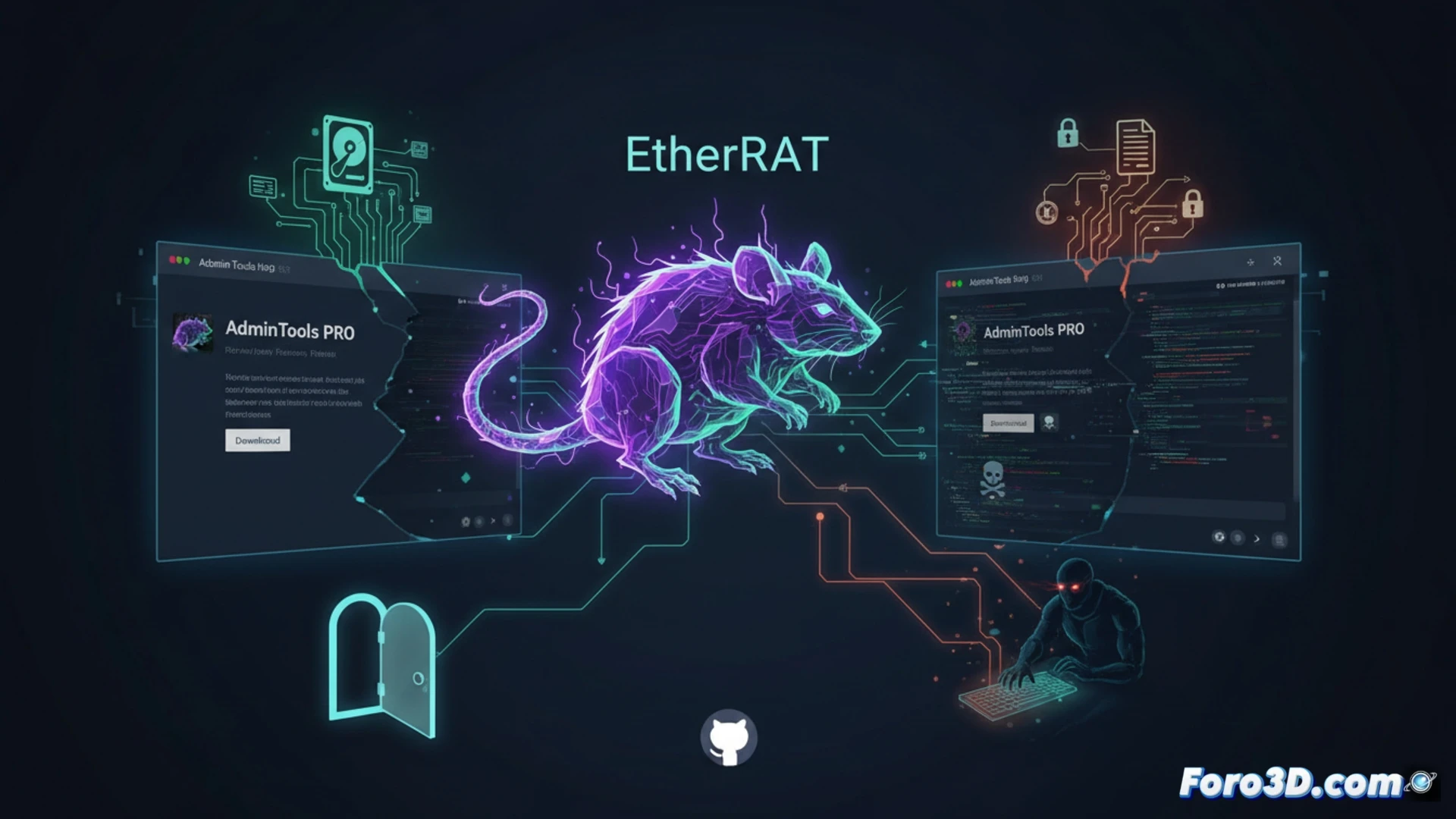

Una nueva campaña de malware, bautizada como EtherRAT, está circulando por la red mediante sitios web que imitan a la perfección herramientas administrativas legítimas alojadas en GitHub. Los atacantes crean réplicas de páginas de proyectos populares, engañando a profesionales de TI que confían en la plataforma como fuente segura. Este troyano de acceso remoto permite a los ciberdelincuentes tomar el control del sistema, robar información sensible y ejecutar comandos sin levantar sospechas.

El modus operandi del troyano EtherRAT 🕵️

EtherRAT opera como un troyano de acceso remoto típico, pero su distribución es lo que lo distingue. Los atacantes clonan repositorios legítimos de GitHub y modifican ligeramente las URLs para que parezcan auténticas. Una vez descargado, el malware establece una conexión con un servidor de comando y control, permitiendo al atacante robar credenciales, capturar pulsaciones de teclado y mover archivos. La infección pasa desapercibida al ejecutarse de forma silenciosa en segundo plano, aprovechando la confianza depositada en herramientas de código abierto.

Cuando el clon de GitHub es más falso que un billete de tres euros 😅

Resulta que el viejo truco de hacer copias falsas de sitios web sigue funcionando, y ahora le toca a GitHub. Los atacantes han descubierto que los administradores de sistemas son tan confiados como un niño en una tienda de caramelos. Basta con poner un guión bajo de más en la URL y ya tenemos a todo un equipo de TI descargando un troyano. Lo peor es que EtherRAT no avisa: no lanza ventanas emergentes ni pide permisos. Simplemente se instala, y mientras el técnico presume de su nueva herramienta, el atacante ya está revisando sus contraseñas.