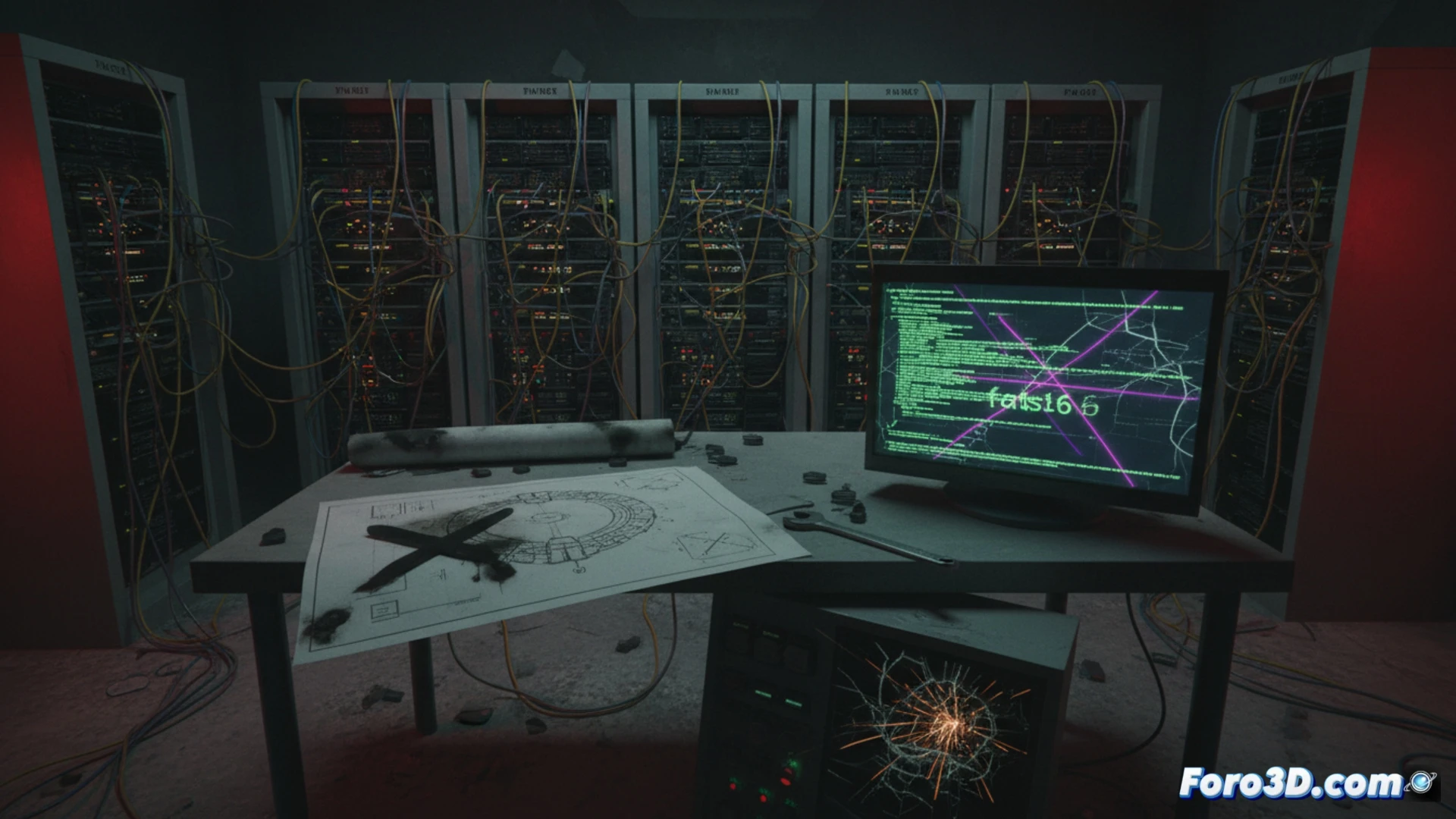

Pesquisadores da SentinelOne identificaram uma estrutura de ciberataque chamada fast16, criada em 2005 e baseada em Lua, que precedeu o famoso worm Stuxnet. Seu objetivo era sabotar o programa nuclear iraniano por meio da manipulação de software de cálculo de alta precisão, alterando dados críticos para causar danos físicos em centrífugas de urânio.

Fast16: um ataque silencioso contra processos industriais 🛠️

O malware fast16 operava interferindo em sistemas de controle industrial, especificamente alterando os cálculos de precisão necessários para o enriquecimento de urânio. Diferente do Stuxnet, que se propagou de forma mais visível, o fast16 focava em modificar dados sem ser detectado, causando falhas progressivas nos equipamentos. Seu design baseado em Lua permitia que ele fosse executado de forma leve e adaptável, tornando-o difícil de rastrear em ambientes industriais complexos.

Quando o malware brinca de ser encanador nuclear 😅

Parece que os ciberatacantes de 2005 já sabiam que você não precisa de um martelo para quebrar uma centrífuga, apenas de um script bem escrito. O Fast16 demonstra que, antes de o Stuxnet levar toda a fama, já existiam códigos maliciosos com vontade de fazer de encanador digital. No final, o verdadeiro problema não era que as centrífugas girassem rápido, mas que alguém decidiu que era mais divertido sabotá-las do que jogar paciência.