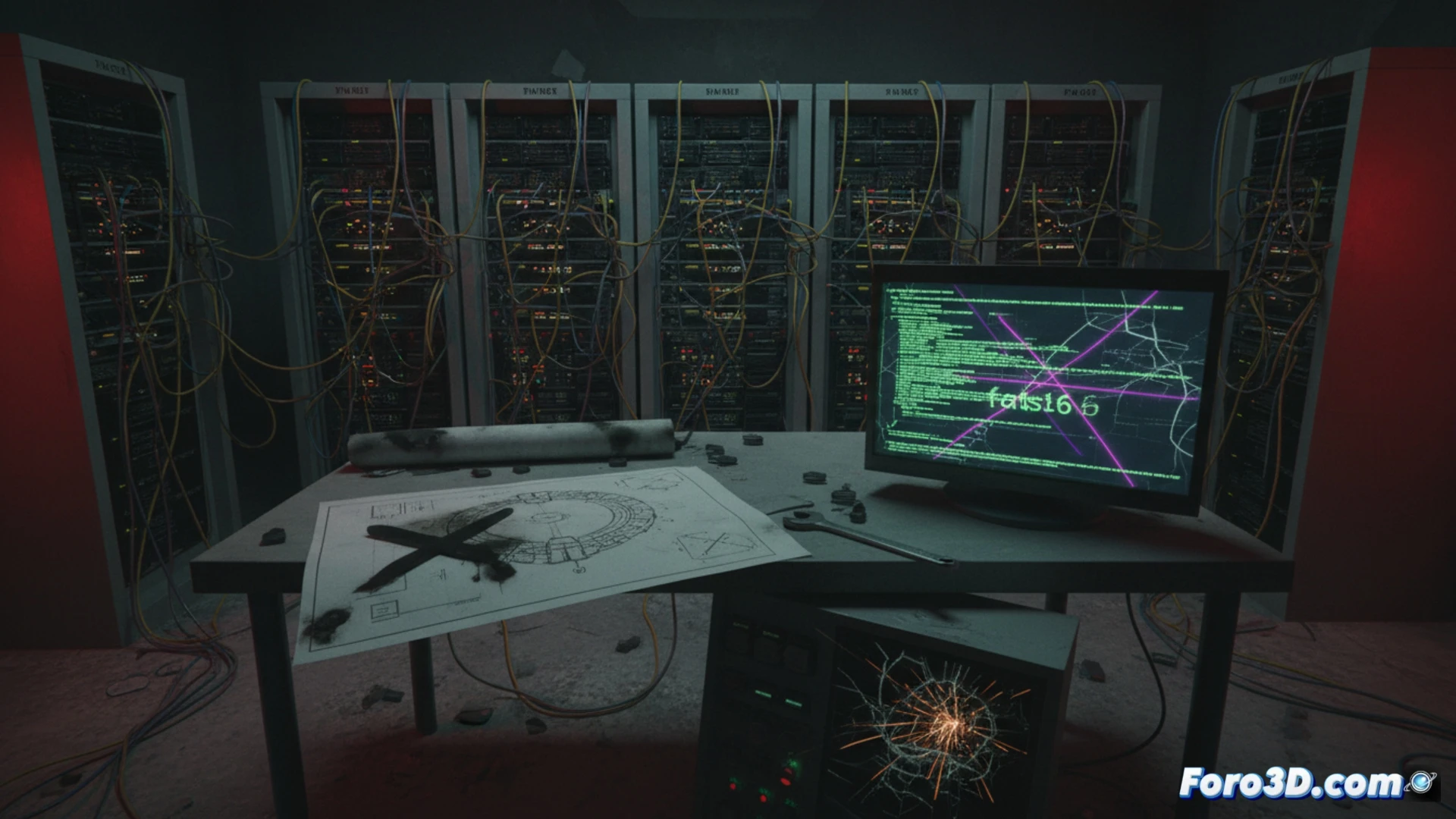

Investigadores de SentinelOne han identificado un marco de ciberataque llamado fast16, creado en 2005 y basado en Lua, que precedió al famoso gusano Stuxnet. Su objetivo era sabotear el programa nuclear iraní mediante la manipulación de software de cálculo de alta precisión, alterando datos críticos para provocar daños físicos en centrifugadoras de uranio.

Fast16: un ataque silencioso contra procesos industriales 🛠️

El malware fast16 operaba interfiriendo en sistemas de control industrial, específicamente alterando los cálculos de precisión necesarios para el enriquecimiento de uranio. A diferencia de Stuxnet, que se propagó de forma más visible, fast16 se enfocaba en modificar datos sin ser detectado, causando fallos progresivos en los equipos. Su diseño basado en Lua le permitía ejecutarse de forma ligera y adaptable, lo que lo hacía difícil de rastrear en entornos industriales complejos.

Cuando el malware juega a ser fontanero nuclear 😅

Parece que los ciberatacantes de 2005 ya sabían que no necesitas un martillo para romper una centrifugadora, solo un script bien escrito. Fast16 demuestra que antes de que Stuxnet se llevara toda la fama, ya había códigos maliciosos con ganas de hacer de fontanero digital. Al final, el verdadero problema no era que las centrifugadoras giraran rápido, sino que alguien decidió que era más divertido sabotearlas que jugar al solitario.