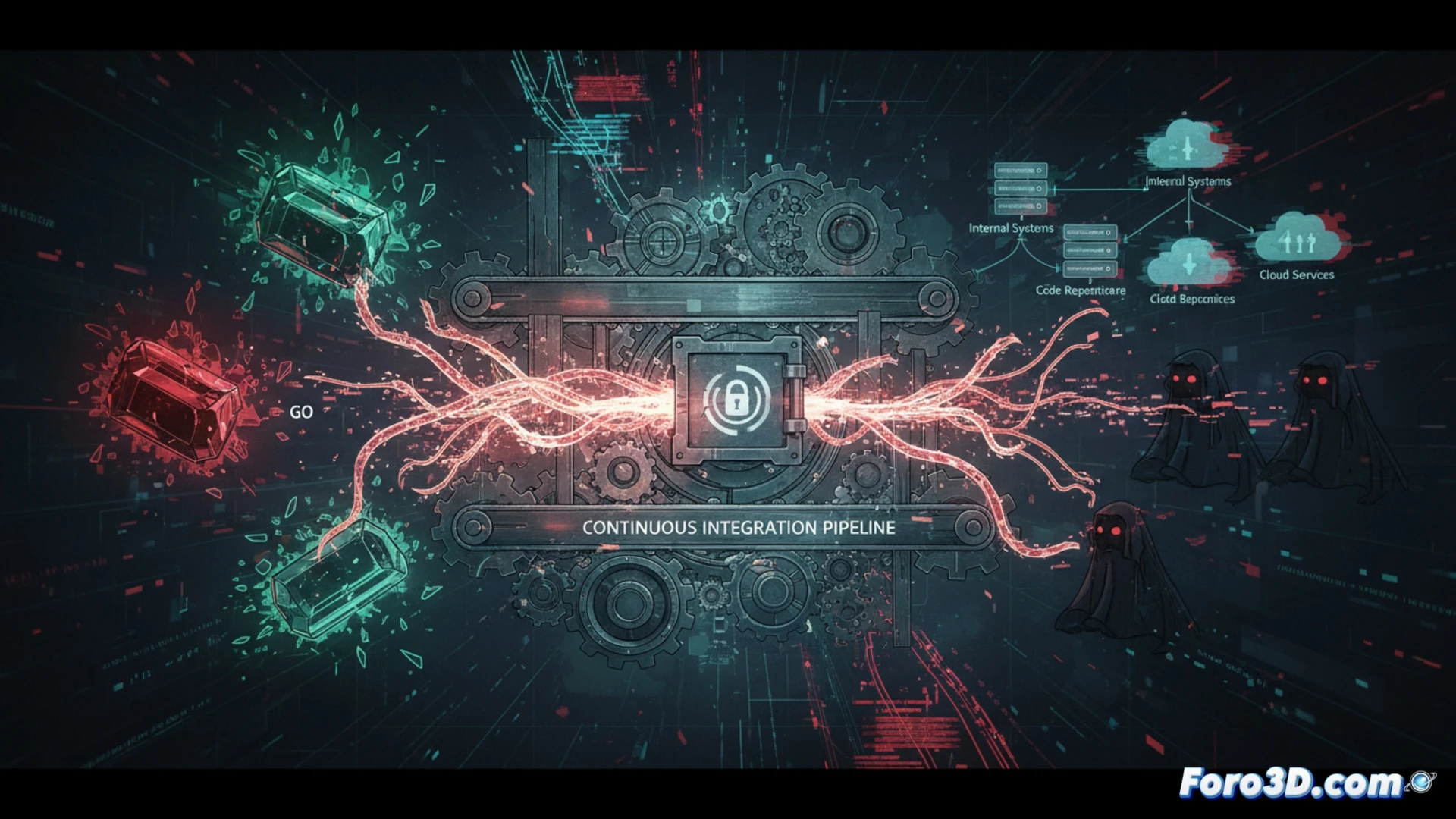

Новая кампания кибератак была обнаружена исследователями безопасности. Злоумышленники публикуют вредоносные пакеты в репозиториях, таких как RubyGems и реестр модулей Go. При интеграции в проекты они выполняют скрытый код, который похищает учетные данные, хранящиеся в средах непрерывной интеграции, ставя под угрозу внутренние системы и облачные сервисы.

Механизм атаки: зависимости, которые предают 🛡️

Злоумышленники внедряют вредоносный код в гемы Ruby и модули Go, замаскированные под легитимные библиотеки. Когда разработчик загружает их и интегрирует в свой конвейер CI, скрытый код выполняется на этапе сборки. Это вредоносное ПО извлекает переменные среды, токены доступа и ключи SSH. Украденные учетные данные позволяют получить доступ к репозиториям кода, внутренним системам и облачным сервисам, не вызывая немедленных подозрений.

Разработчик, который доверился гему и потерял свой пайплайн ☕

Потому что, конечно, что может пойти не так при загрузке гема под названием ruby-utils-pro-max, который обещает оптимизировать ваш код на 500%. Злоумышленники знают, что разработчики слепо доверяют публичным репозиториям. Теперь, помимо проверки логов и обновления зависимостей, остается только молиться, чтобы гем, который вы скачали в 3 часа ночи, не крал ваши учетные данные, пока вы пьете кофе.