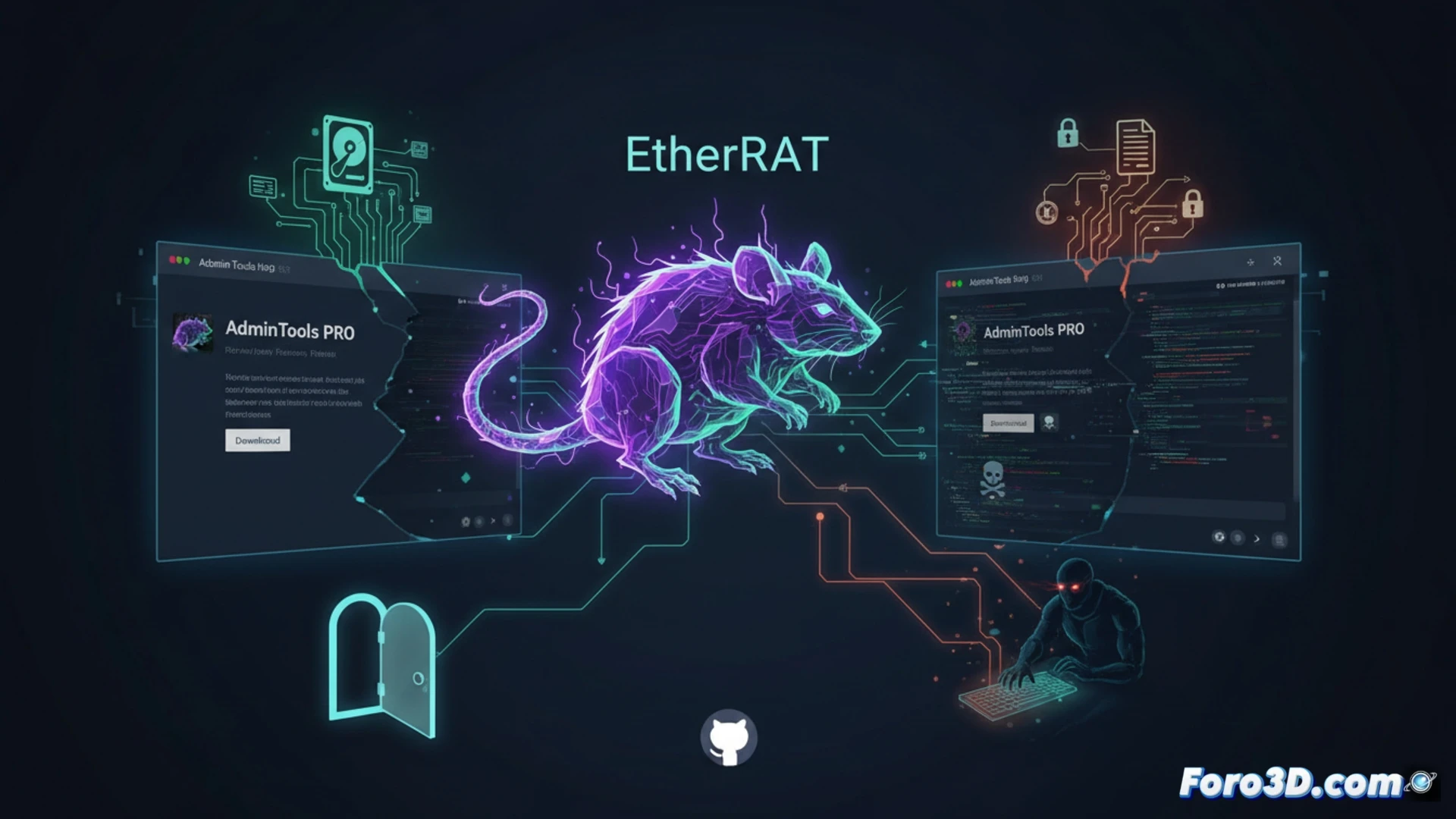

Новая кампания вредоносного ПО, получившая название EtherRAT, распространяется по сети через веб-сайты, которые идеально имитируют легитимные административные инструменты, размещенные на GitHub. Злоумышленники создают копии страниц популярных проектов, обманывая ИТ-специалистов, которые доверяют платформе как безопасному источнику. Этот троян удаленного доступа позволяет киберпреступникам перехватывать управление системой, похищать конфиденциальную информацию и выполнять команды, не вызывая подозрений.

Методы работы трояна EtherRAT 🕵️

EtherRAT действует как типичный троян удаленного доступа, но его распространение отличает его от других. Злоумышленники клонируют легитимные репозитории GitHub и слегка изменяют URL-адреса, чтобы они выглядели подлинными. После загрузки вредоносное ПО устанавливает соединение с сервером управления и контроля, позволяя атакующему похищать учетные данные, перехватывать нажатия клавиш и перемещать файлы. Заражение остается незамеченным, так как работает скрытно в фоновом режиме, используя доверие к инструментам с открытым исходным кодом.

Когда клон GitHub оказывается фальшивее, чем три рубля 😅

Оказывается, старый трюк с созданием поддельных копий веб-сайтов все еще работает, и теперь очередь дошла до GitHub. Злоумышленники обнаружили, что системные администраторы доверчивы, как дети в кондитерской. Достаточно добавить лишнее подчеркивание в URL, и вот уже целая ИТ-команда скачивает троян. Хуже всего то, что EtherRAT не предупреждает: он не открывает всплывающие окна и не запрашивает разрешения. Он просто устанавливается, и пока техник хвастается новым инструментом, злоумышленник уже просматривает его пароли.