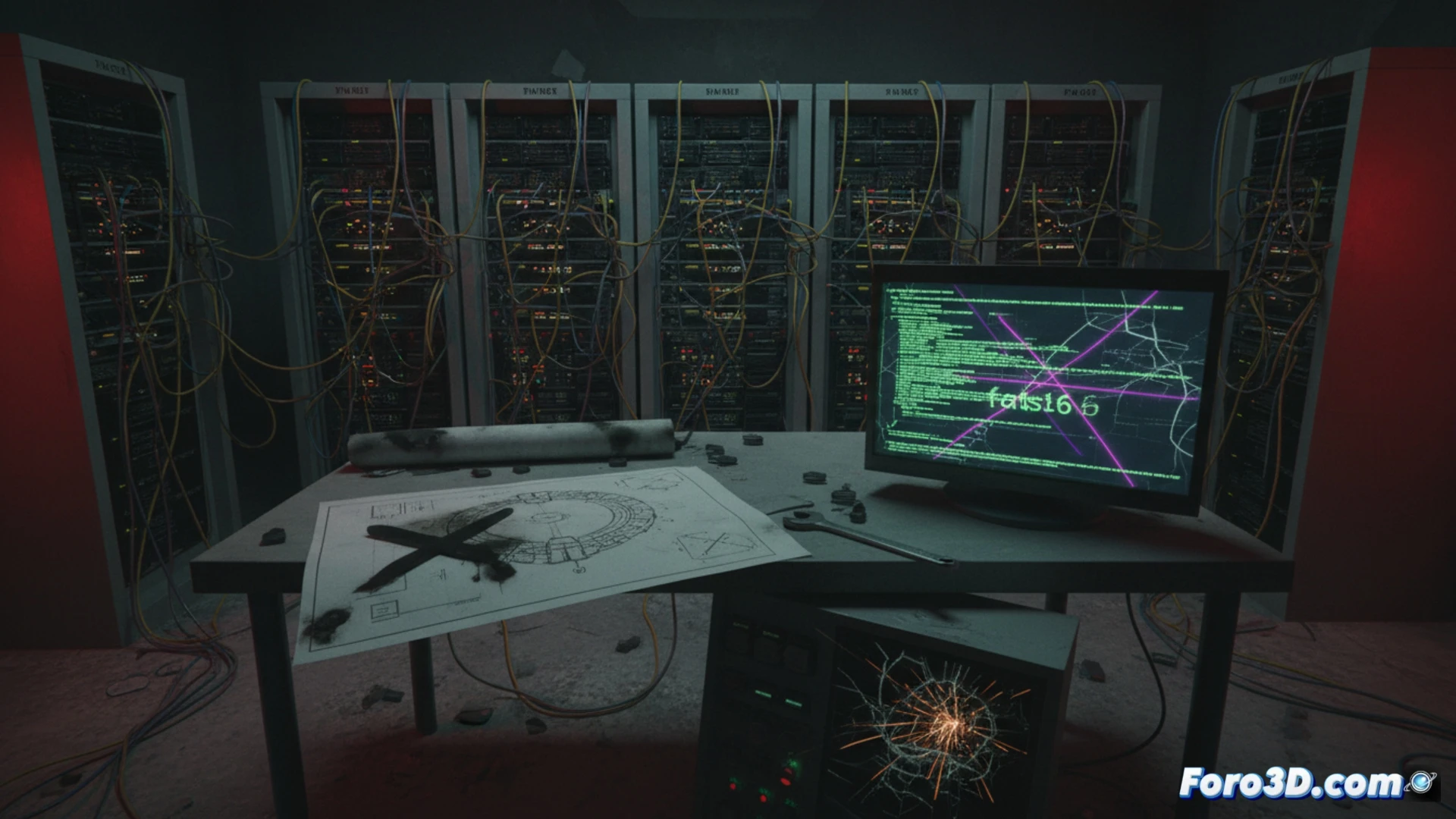

Исследователи из SentinelOne идентифицировали фреймворк кибератак под названием fast16, созданный в 2005 году на основе Lua, который предшествовал знаменитому червю Stuxnet. Его целью был саботаж иранской ядерной программы путем манипуляции программным обеспечением для высокоточных вычислений, изменения критических данных для нанесения физического ущерба центрифугам по обогащению урана.

Fast16: тихая атака на промышленные процессы 🛠️

Вредоносное ПО fast16 действовало, вмешиваясь в системы промышленного управления, в частности изменяя высокоточные вычисления, необходимые для обогащения урана. В отличие от Stuxnet, который распространялся более заметно, fast16 был нацелен на изменение данных без обнаружения, вызывая постепенные сбои в оборудовании. Его дизайн на основе Lua позволял ему работать легко и адаптивно, что делало его трудно отслеживаемым в сложных промышленных средах.

Когда вредоносное ПО играет роль ядерного сантехника 😅

Похоже, кибератакующие 2005 года уже знали, что для поломки центрифуги не нужен молоток, достаточно хорошо написанного скрипта. Fast16 демонстрирует, что еще до того, как Stuxnet получил всю славу, уже существовали вредоносные коды, желающие поработать цифровым сантехником. В конце концов, настоящая проблема заключалась не в том, что центрифуги вращались быстро, а в том, что кому-то показалось более забавным саботировать их, чем играть в пасьянс.