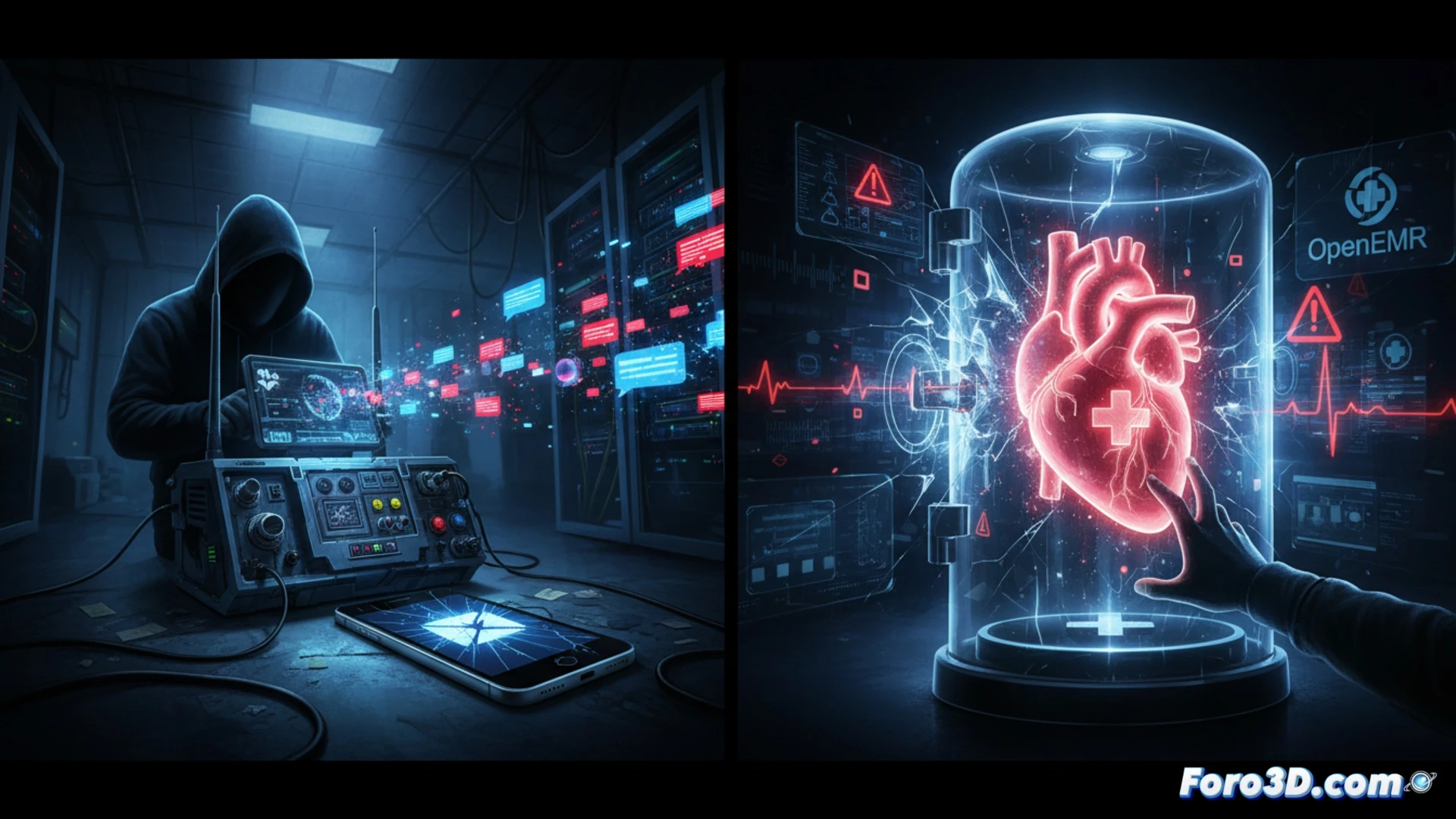

O último ThreatsDay revela duas frentes ativas em cibersegurança. Por um lado, autoridades desmantelam redes que usam SMS Blasters para enviar mensagens fraudulentas em massa. Por outro, são detectadas vulnerabilidades críticas no OpenEMR, um sistema de gestão de registros médicos, que poderiam expor dados sensíveis de pacientes sem as devidas atualizações.

Vulnerabilidades técnicas no OpenEMR 🛡️

As falhas identificadas no OpenEMR permitem que um atacante remoto execute código arbitrário ou acesse o banco de dados sem autenticação. As versões afetadas incluem várias anteriores à 5.0.2. A exploração bem-sucedida compromete históricos clínicos, diagnósticos e dados pessoais. Recomenda-se aplicar os patches oficiais imediatamente e revisar os registros de acesso em busca de atividade suspeita. SEGUNDO TÍTULO: A ironia dos SMS Blasters TERCEIRO PARÁGRAFO: O curioso é que esses SMS Blasters, usados para golpes com ofertas falsas, muitas vezes são anunciados em fóruns como dispositivos para marketing de alto impacto. Ao que parece, o alto impacto inclui visitas da polícia e acusações de fraude. Quem os compra descobre que a única mensagem que recebe em troca é uma intimação judicial. O negócio era redondo, como um zero à esquerda.

Em tom de humor 😄

O curioso é que esses SMS Blasters, usados para golpes com ofertas falsas, muitas vezes são anunciados em fóruns como dispositivos para marketing de alto impacto. Ao que parece, o alto impacto inclui visitas da polícia e acusações de fraude. Quem os compra descobre que a única mensagem que recebe em troca é uma intimação judicial. O negócio era redondo, como um zero à esquerda.