Métodos para navegar sem revelar a identidade em regimes autoritários

Em territórios onde os governos exercem um controle rigoroso sobre a rede, os internautas buscam constantemente formas de ocultar sua atividade online. Embora as VPN e os servidores proxy sejam soluções conhecidas, existem outras vias menos convencionais para preservar a privacidade e acessar informações restritas. 🛡️

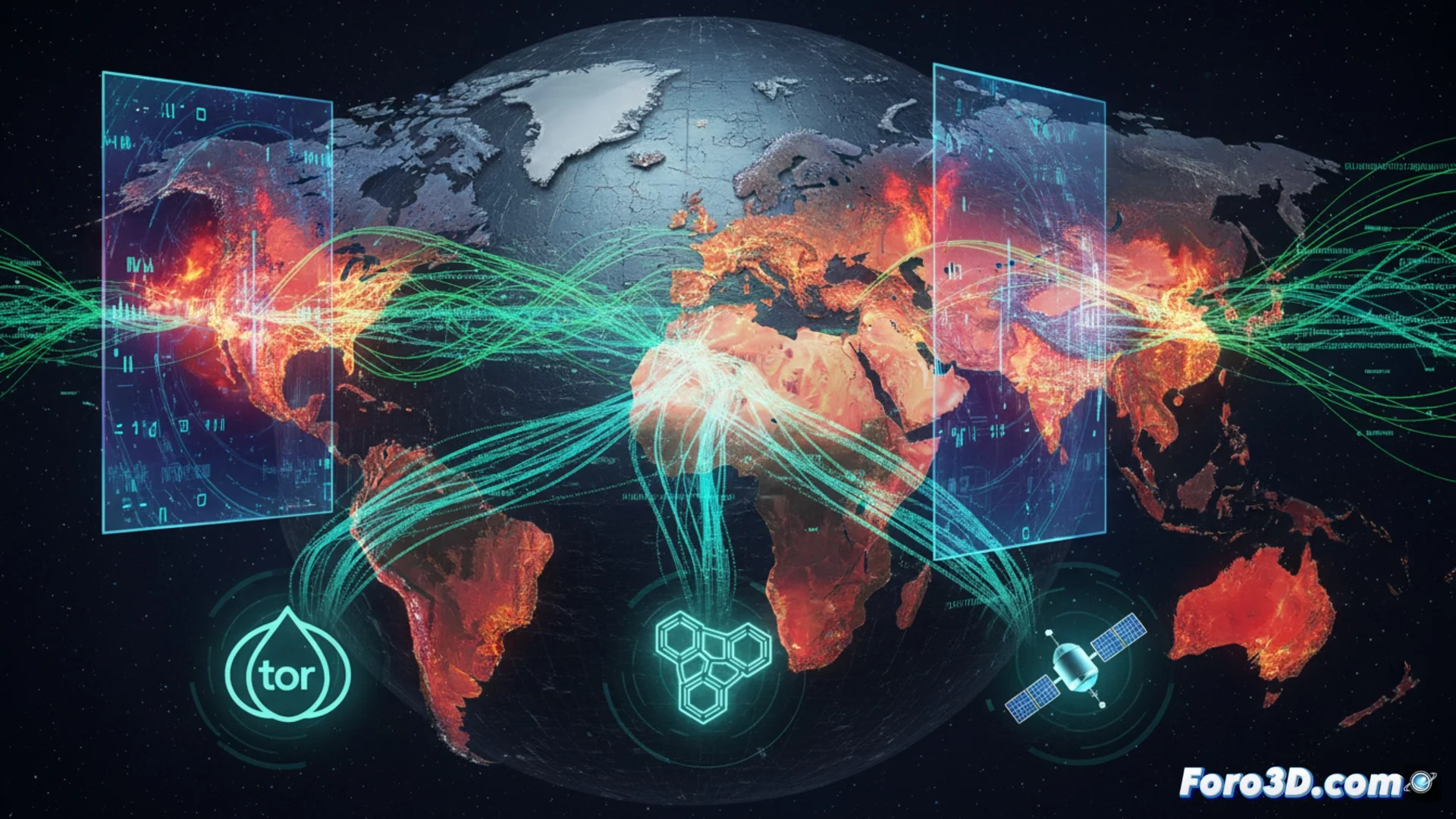

Redes anônimas e navegação especializada

Uma das ferramentas mais potentes para manter o anonimato é a rede Tor. Este sistema direciona as conexões através de uma cadeia de servidores operados por voluntários, o que complica enormemente rastrear a origem da atividade. Para usá-la, é necessário um navegador específico. No entanto, esta camada de segurança geralmente reduz a velocidade de conexão, e as autoridades frequentemente tentam bloquear os pontos de acesso principais.

Características principais do Tor:- Roteamento multicamadas: O tráfego passa por vários nós, sendo criptografado em cada etapa.

- Navegador dedicado: Software modificado para se integrar de forma segura à rede.

- Vulnerabilidade a bloqueios: Os relays de entrada são um alvo comum para a censura.

A privacidade online não é um luxo, mas uma necessidade fundamental em ambientes digitais hostis.

Técnicas para evadir a censura e redes descentralizadas

Além do software, empregam-se táticas técnicas avançadas. Os puentes Tor são nós não públicos que ajudam a contornar os bloqueios iniciais. Ferramentas de ofuscação, como os Pluggable Transports, alteram o tráfego para que se assemelhe a uma conexão web normal e assim burlar inspeções profundas. No plano físico, as redes mesh permitem conectar dispositivos diretamente, criando infraestruturas locais independentes, embora com um alcance geográfico limitado.

Estratégias complementares:- Puentes não listados: Facilitam o acesso quando os caminhos convencionais estão fechados.

- Simulação de tráfego: Software que gera atividade de rede comum para não levantar suspeitas.

- Conexão via satélite: Uma opção mais difícil de interceptar para os governos.

Avaliando as opções disponíveis

Cada método apresenta vantagens e limitações. Enquanto redes como o Tor oferecem um anonimato robusto ao custo de velocidade, as redes mesh proporcionam independência, mas com um raio de ação reduzido. A escolha depende do nível de risco e das capacidades técnicas do usuário. A busca por privacidade digital em contextos opressivos continua impulsionando a inovação nessas ferramentas. 🔒