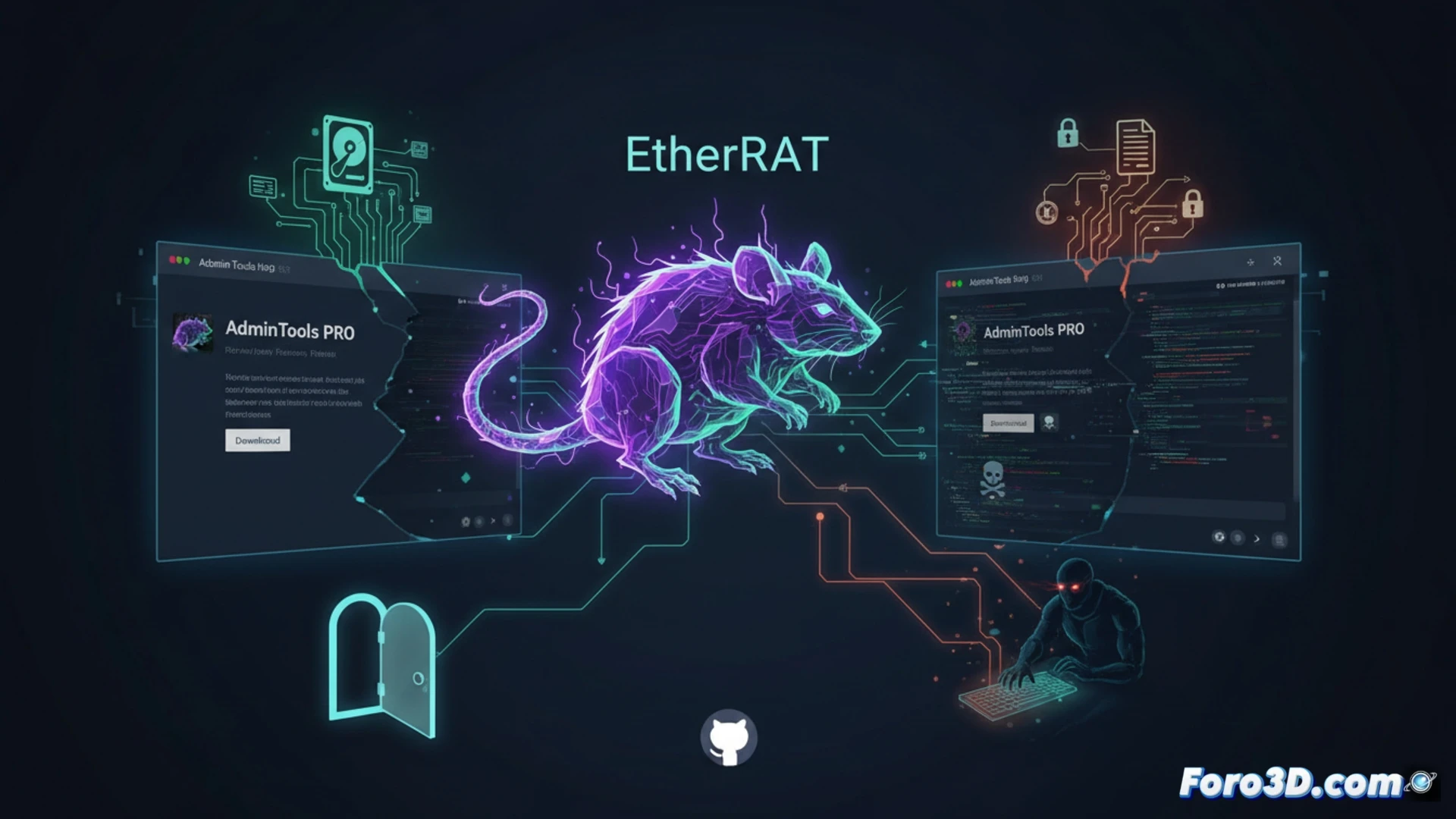

EtherRAT이라는 이름의 새로운 악성 캠페인이 GitHub에 호스팅된 합법적인 관리 도구를 완벽하게 모방한 웹사이트를 통해 네트워크에 유포되고 있습니다. 공격자는 인기 프로젝트 페이지의 복제본을 만들어 안전한 소스로 플랫폼을 신뢰하는 IT 전문가를 속입니다. 이 원격 액세스 트로이 목마는 사이버 범죄자가 의심을 불러일으키지 않고 시스템을 제어하고, 민감한 정보를 훔치고, 명령을 실행할 수 있도록 합니다.

EtherRAT 트로이 목마의 작동 방식 🕵️

EtherRAT은 일반적인 원격 액세스 트로이 목마로 작동하지만, 그 배포 방식이 차별화됩니다. 공격자는 합법적인 GitHub 저장소를 복제하고 URL을 약간 수정하여 진짜처럼 보이게 만듭니다. 다운로드되면 악성 코드는 명령 및 제어 서버와 연결을 설정하여 공격자가 자격 증명을 훔치고, 키 입력을 캡처하고, 파일을 이동할 수 있도록 합니다. 감염은 오픈 소스 도구에 대한 신뢰를 이용하여 백그라운드에서 조용히 실행되면서 눈에 띄지 않게 진행됩니다.

GitHub 복제본이 3유로짜리 지폐보다 더 가짜일 때 😅

웹사이트의 가짜 복사본을 만드는 오래된 속임수가 여전히 효과가 있으며, 이제 GitHub가 그 대상이 되었습니다. 공격자는 시스템 관리자가 사탕 가게에 있는 아이처럼 신뢰한다는 사실을 발견했습니다. URL에 밑줄 하나만 추가하면 IT 팀 전체가 트로이 목마를 다운로드하게 됩니다. 최악의 점은 EtherRAT이 경고하지 않는다는 것입니다. 팝업 창을 띄우거나 권한을 요청하지 않습니다. 그냥 설치되고, 기술자가 새 도구를 자랑하는 동안 공격자는 이미 비밀번호를 확인하고 있습니다.