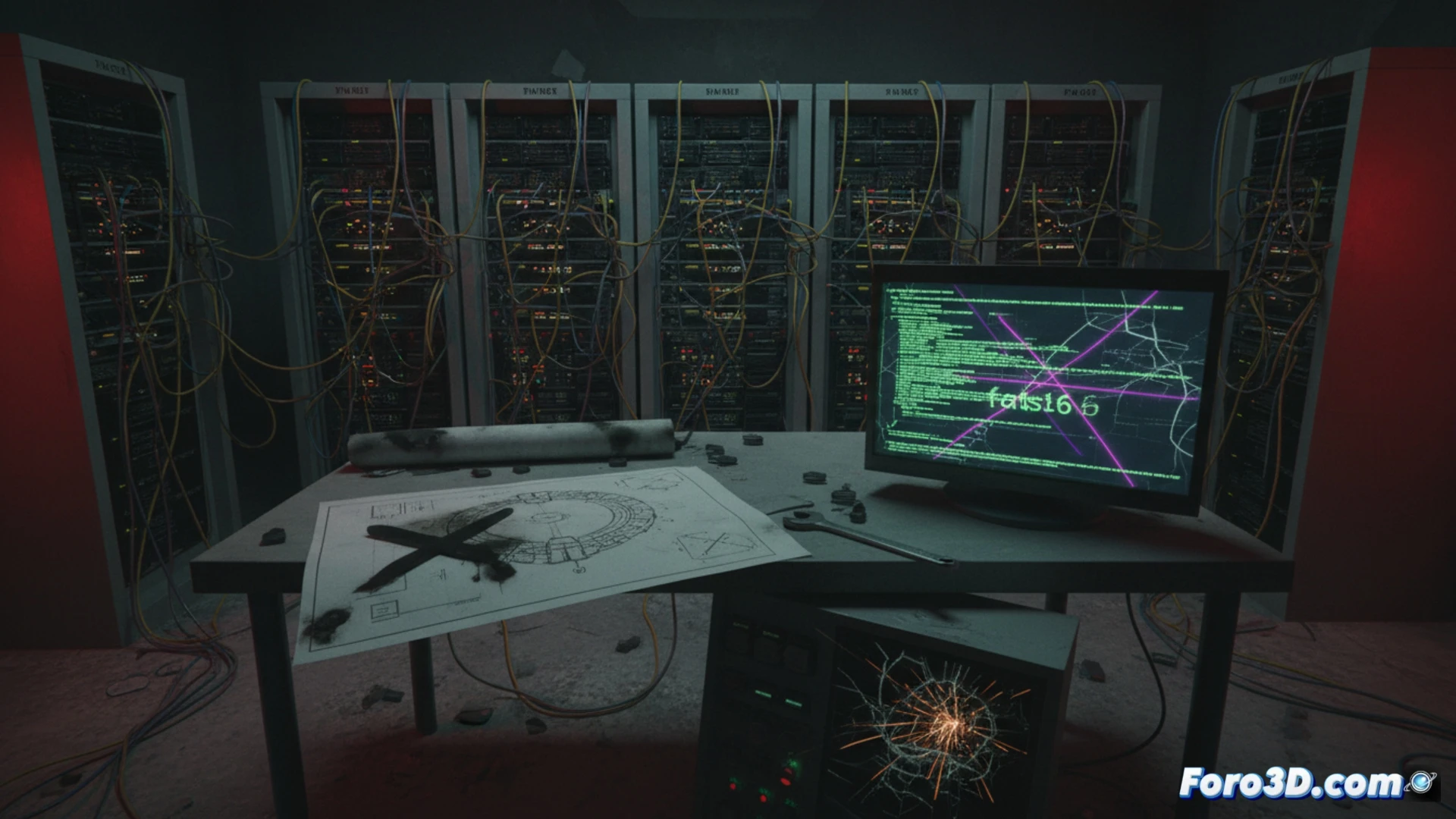

SentinelOne의 연구원들은 2005년에 생성되어 Lua를 기반으로 한 fast16이라는 사이버 공격 프레임워크를 식별했습니다. 이 프레임워크는 유명한 Stuxnet 웜보다 앞서 등장했으며, 고정밀 계산 소프트웨어를 조작하고 중요한 데이터를 변경하여 우라늄 원심분리기에 물리적 손상을 초래함으로써 이란의 핵 프로그램을 방해하는 것을 목표로 했습니다.

Fast16: 산업 공정을 겨냥한 조용한 공격 🛠️

Fast16 악성코드는 산업 제어 시스템을 방해하는 방식으로 작동했으며, 특히 우라늄 농축에 필요한 정밀 계산을 변경했습니다. 더 가시적으로 확산된 Stuxnet과 달리, fast16은 탐지되지 않고 데이터를 수정하여 장비에 점진적인 오류를 일으키는 데 초점을 맞췄습니다. Lua 기반 설계 덕분에 가볍고 적응력 있게 실행될 수 있어 복잡한 산업 환경에서 추적하기 어려웠습니다.

악성코드가 핵 배관공 역할을 할 때 😅

2005년의 사이버 공격자들은 원심분리기를 부수는 데 망치가 필요하지 않고, 잘 작성된 스크립트만 있으면 된다는 것을 이미 알고 있었던 것 같습니다. Fast16은 Stuxnet이 모든 명성을 차지하기 전에도 디지털 배관공 역할을 하고자 하는 악성 코드가 이미 존재했음을 보여줍니다. 결국 진짜 문제는 원심분리기가 빠르게 회전한다는 것이 아니라, 누군가가 솔리테어를 하는 것보다 그것을 방해하는 것이 더 재미있다고 결정했다는 점입니다.