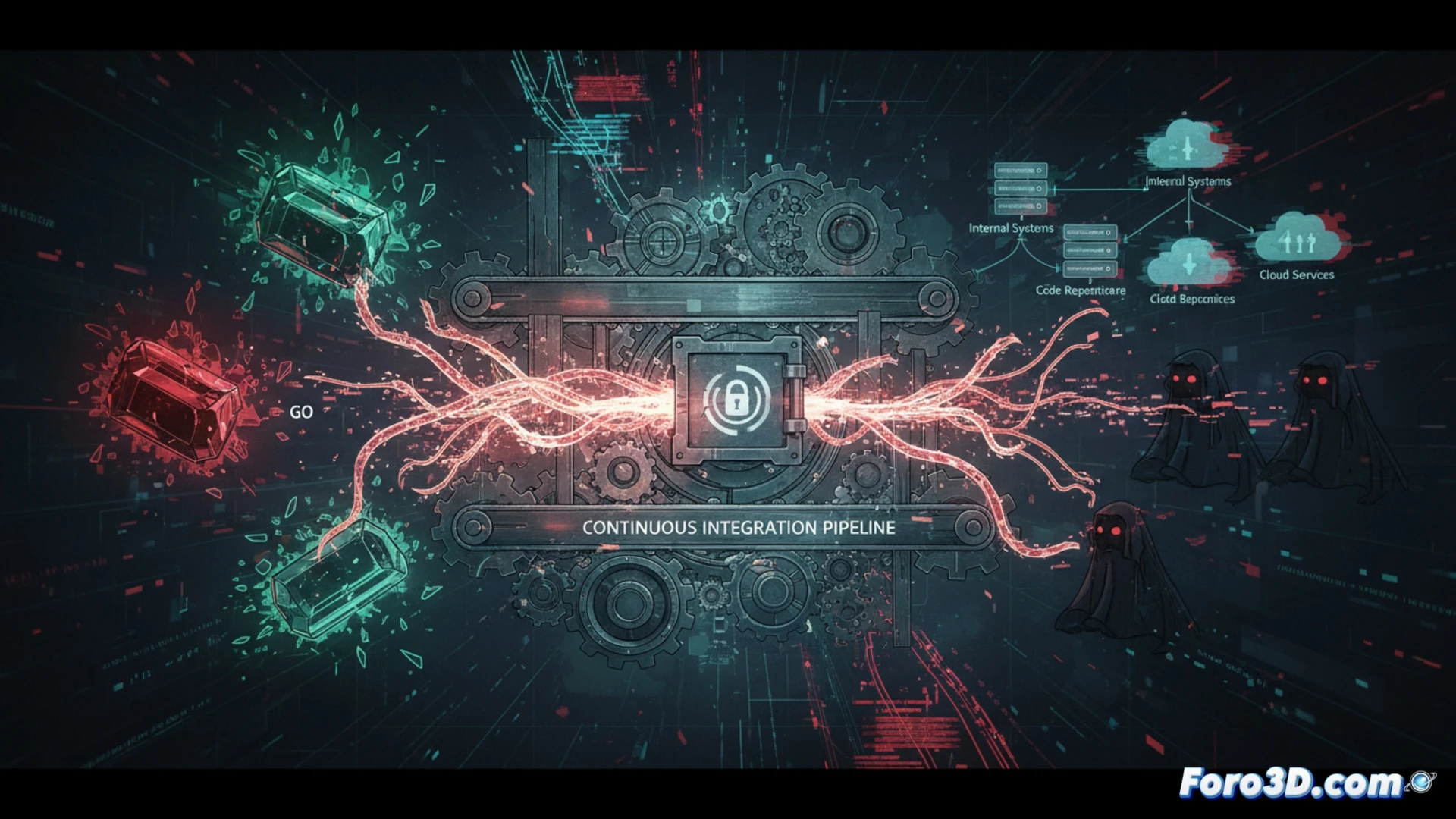

セキュリティ研究者によって新たなサイバー攻撃キャンペーンが発見されました。攻撃者はRubyGemsやGoモジュールレジストリなどのリポジトリに悪意のあるパッケージを公開します。それらをプロジェクトに統合すると、隠されたコードが実行され、継続的インテグレーション環境に保存された認証情報を窃取し、内部システムやクラウドサービスを危険にさらします。

攻撃の仕組み:裏切る依存関係 🛡️

攻撃者は、正規のライブラリを装ったRubyのgemやGoのモジュールに悪意のあるコードを注入します。開発者がそれらをダウンロードしてCIパイプラインに統合すると、ビルドフェーズ中に隠されたコードが実行されます。このマルウェアは、環境変数、アクセストークン、保存されたSSHキーを抽出します。盗まれた認証情報により、即座に疑われることなく、コードリポジトリ、内部システム、クラウドサービスへのアクセスが可能になります。

gemを信じてパイプラインを失った開発者 ☕

だって、コードを500%最適化すると謳う ruby-utils-pro-max というgemをダウンロードして、何が悪いのでしょう?攻撃者は、開発者が公開リポジトリを盲目的に信頼することを知っています。今や、ログの確認や依存関係の更新に加えて、午前3時にダウンロードしたgemがコーヒーを飲んでいる間に認証情報を盗んでいないか祈ることも必要です。