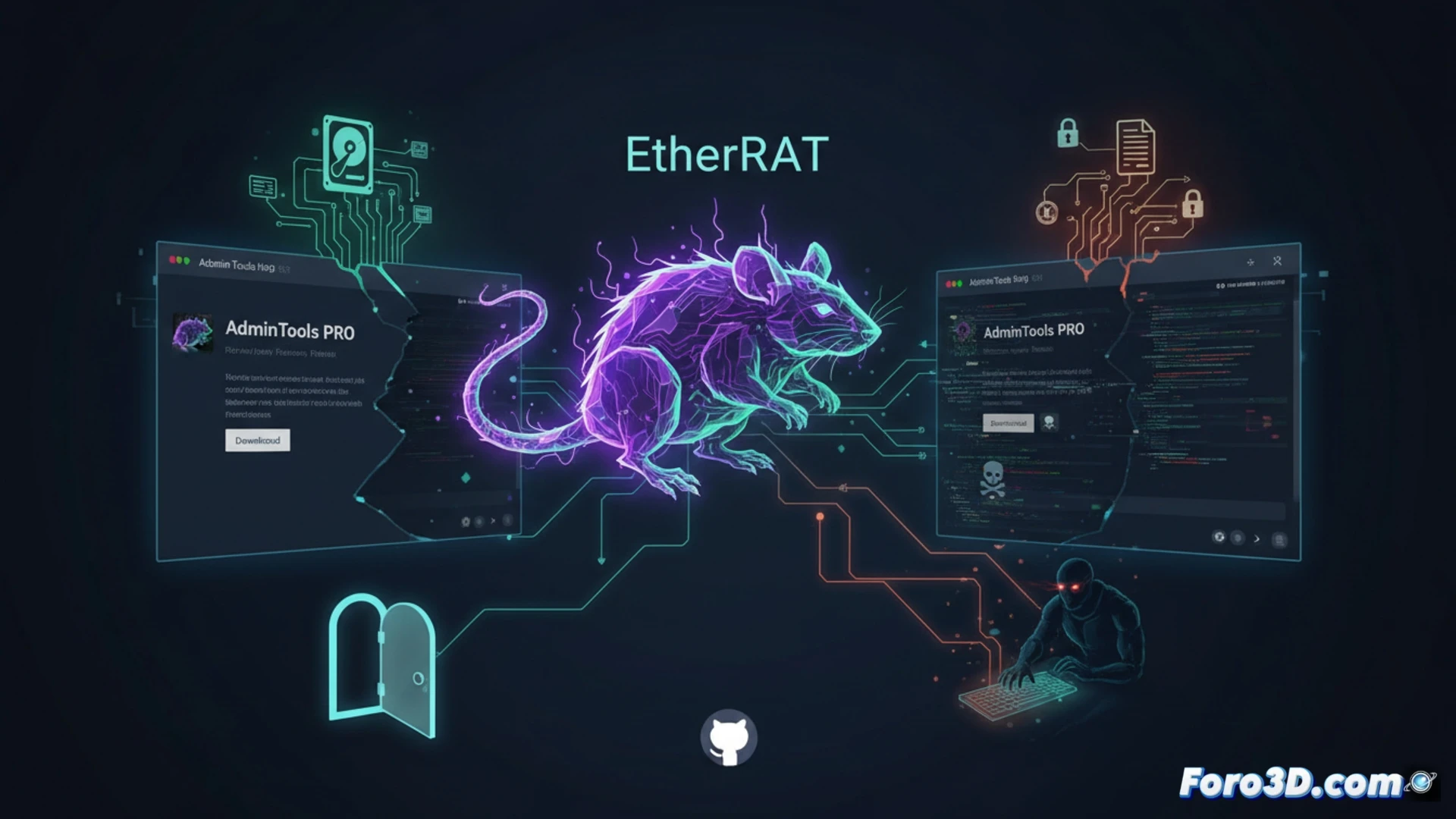

EtherRATと名付けられた新たなマルウェアキャンペーンが、GitHubでホストされている正規の管理ツールを完璧に模倣したウェブサイトを通じてネットワーク上に拡散しています。攻撃者は人気プロジェクトのページの複製を作成し、プラットフォームを安全な情報源として信頼するIT専門家を欺きます。このリモートアクセス型トロイの木馬により、サイバー犯罪者はシステムを制御し、機密情報を盗み、疑われることなくコマンドを実行できます。

トロイの木馬EtherRATの手口 🕵️

EtherRATは典型的なリモートアクセス型トロイの木馬として動作しますが、その配布方法が際立っています。攻撃者は正規のGitHubリポジトリをクローンし、URLをわずかに変更して本物のように見せかけます。一度ダウンロードされると、マルウェアはコマンド&コントロールサーバーとの接続を確立し、攻撃者は認証情報を盗み、キー入力をキャプチャし、ファイルを移動できるようになります。感染はバックグラウンドで静かに実行されることで気付かれず、オープンソースツールへの信頼を悪用します。

GitHubクローンが偽札よりも偽物である場合 😅

ウェブサイトの偽コピーを作成する古い手口が依然として有効であり、今度はGitHubが標的になっています。攻撃者は、システム管理者がまるで子供がお菓子屋さんにいるかのように信頼しやすいことを発見しました。URLにアンダースコアを一つ追加するだけで、ITチーム全体がトロイの木馬をダウンロードしてしまいます。最悪なのは、EtherRATが警告を発しないことです。ポップアップウィンドウを表示したり、許可を求めたりしません。単にインストールされ、技術者が新しいツールを自慢している間に、攻撃者はすでにパスワードを確認しています。