独裁政権下で身元を明かさずに閲覧する方法

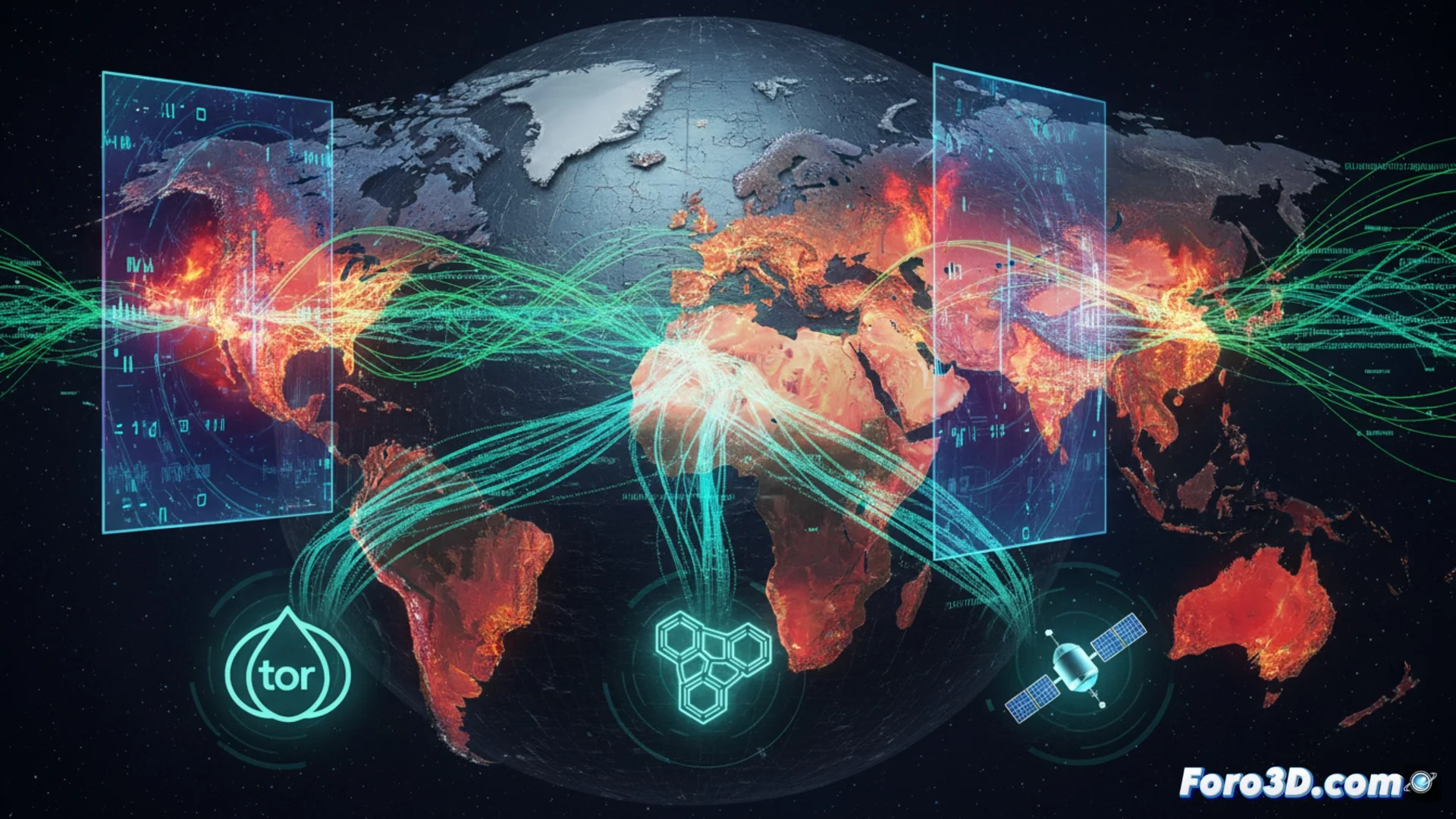

政府がネットワークを厳しく統制する地域では、インターネットユーザーは常にオンライン活動を隠す方法を求めています。VPNやプロキシサーバーはよく知られた解決策ですが、プライバシーを保護し、制限された情報にアクセスするための他の非伝統的な方法も存在します。🛡️

匿名ネットワークと専門的な閲覧

匿名性を維持するための最も強力なツールの一つはTorネットワークです。このシステムは、ボランティアが運営する一連のサーバーを経由して接続をルーティングし、活動の起源を追跡することを非常に困難にします。これを使用するには、専用のブラウザが必要です。ただし、このセキュリティ層は通常接続速度を低下させ、当局はしばしば主要なアクセスポイントをブロックしようとします。

Torの主な特徴:- 多層ルーティング: トラフィックは複数のノードを経由し、各ステップで暗号化されます。

- 専用ブラウザ: ネットワークに安全に統合するための修正されたソフトウェア。

- ブロックへの脆弱性: 入力リレーは検閲の一般的な標的です。

オンラインでのプライバシーは贅沢ではなく、敵対的なデジタル環境では基本的な必要性です。

検閲回避のための技術と分散型ネットワーク

ソフトウェアに加えて、高度な技術的手法も使用されます。Torブリッジは公開されていないノードで、初期ブロックを回避するのに役立ちます。難読化ツール、例えばPluggable Transportsは、トラフィックを通常のウェブ接続のように偽装し、ディープインスペクションを回避します。物理的な面では、メッシュネットワークがデバイスを直接接続し、地理的な範囲が限定的ながら独立したローカルインフラを作成します。

補完的な戦略:- 非公開ブリッジ: 通常の経路が閉鎖されている場合にアクセスを容易にします。

- トラフィックシミュレーション: 疑念を招かない一般的なネットワーク活動を生成するソフトウェア。

- 衛星接続: 政府が傍受しにくいオプション。

利用可能なオプションの評価

各方法には利点と制限があります。Torのようなネットワークは速度を犠牲に堅牢な匿名性を提供しますが、メッシュネットワークは独立性を提供しますが作用範囲が狭いです。選択はリスクのレベルとユーザーの技術的能力に依存します。抑圧的な文脈でのデジタルプライバシーの追求は、これらのツールの革新を推進し続けています。🔒