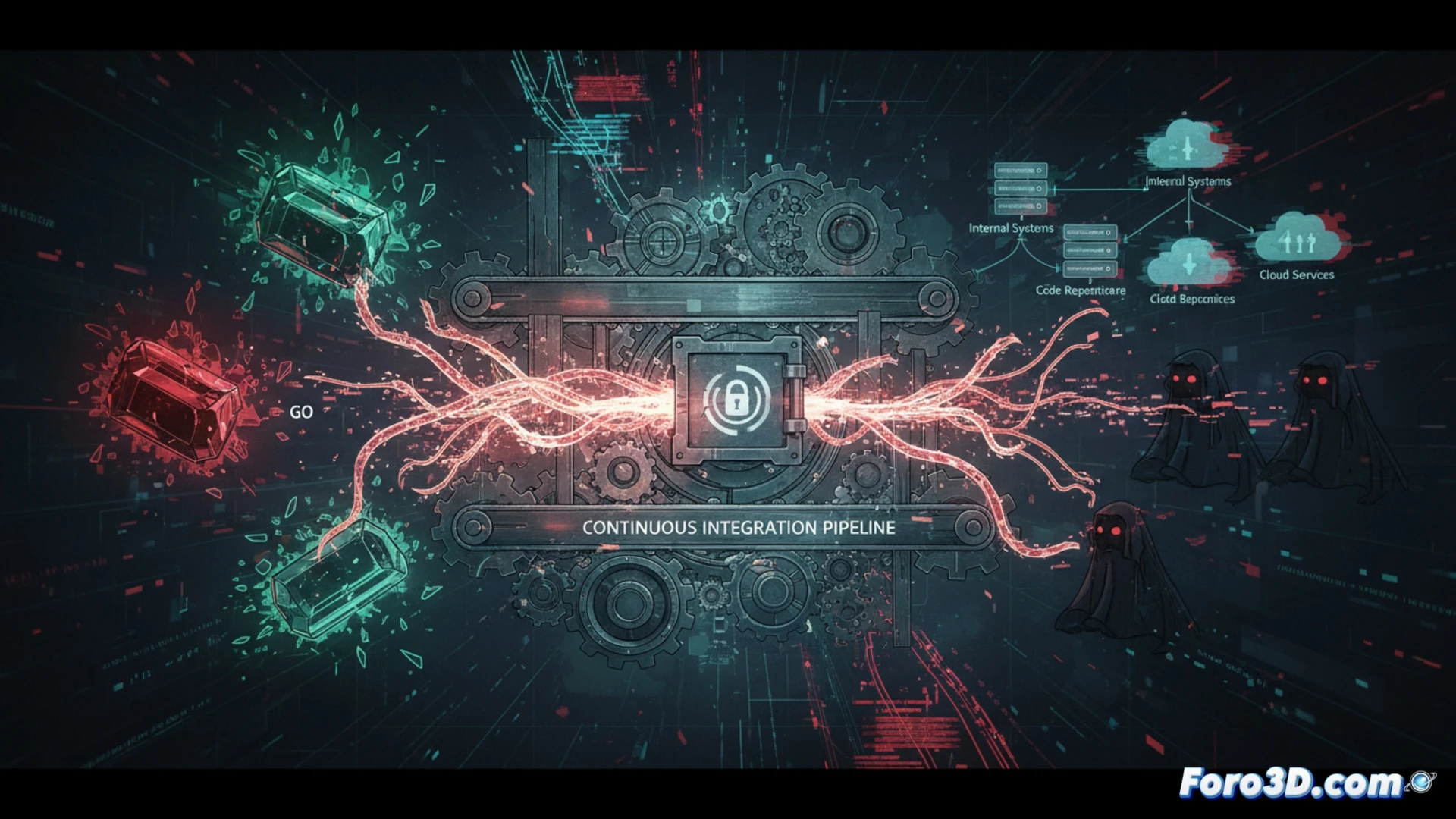

Una nuova campagna di cyberattacco è stata scoperta dai ricercatori di sicurezza. Gli aggressori pubblicano pacchetti malevoli su repository come RubyGems e il registro dei moduli di Go. Integrandoli nei progetti, eseguono codice nascosto che ruba credenziali memorizzate in ambienti di integrazione continua, compromettendo sistemi interni e servizi cloud.

Il meccanismo dell'attacco: dipendenze che tradiscono 🛡️

Gli aggressori iniettano codice malevolo in gemme Ruby e moduli Go, mascherati da librerie legittime. Quando uno sviluppatore le scarica e le integra nella propria pipeline CI, il codice nascosto viene eseguito durante la fase di build. Questo malware estrae variabili d'ambiente, token di accesso e chiavi SSH memorizzate. Le credenziali rubate consentono di accedere a repository di codice, sistemi interni e servizi cloud senza destare sospetti immediati.

Lo sviluppatore che si è fidato di una gemma e ha perso la sua pipeline ☕

Perché certo, cosa potrebbe mai andare storto scaricando una gemma chiamata ruby-utils-pro-max che promette di ottimizzare il tuo codice del 500%. Gli aggressori sanno che gli sviluppatori si fidano ciecamente dei repository pubblici. Ora, oltre a controllare i log e aggiornare le dipendenze, tocca pregare che la gemma scaricata alle 3 di notte non stia rubando le tue credenziali mentre sorseggi un caffè.