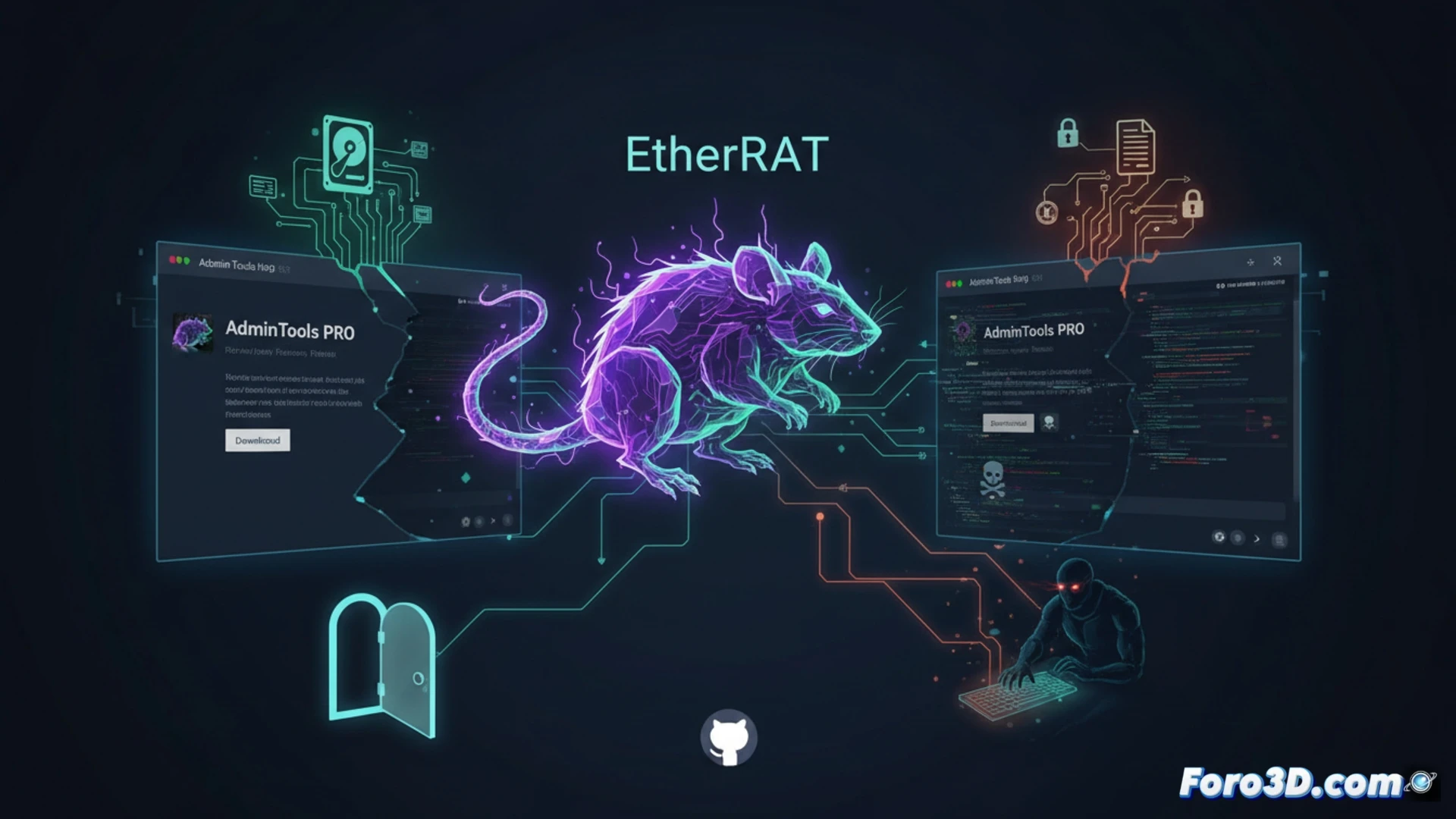

Una nuova campagna malware, battezzata EtherRAT, sta circolando in rete attraverso siti web che imitano alla perfezione strumenti amministrativi legittimi ospitati su GitHub. Gli attaccanti creano repliche di pagine di progetti popolari, ingannando i professionisti IT che si fidano della piattaforma come fonte sicura. Questo trojan ad accesso remoto consente ai criminali informatici di prendere il controllo del sistema, rubare informazioni sensibili ed eseguire comandi senza destare sospetti.

Il modus operandi del trojan EtherRAT 🕵️

EtherRAT opera come un tipico trojan ad accesso remoto, ma la sua distribuzione è ciò che lo distingue. Gli attaccanti clonano repository legittimi di GitHub e modificano leggermente gli URL per farli sembrare autentici. Una volta scaricato, il malware stabilisce una connessione con un server di comando e controllo, consentendo all'attaccante di rubare credenziali, catturare sequenze di tasti e spostare file. L'infezione passa inosservata eseguendosi silenziosamente in background, sfruttando la fiducia riposta negli strumenti open source.

Quando il clone di GitHub è più falso di un biglietto da tre euro 😅

Alla fine, il vecchio trucco di creare copie false di siti web funziona ancora, e ora tocca a GitHub. Gli attaccanti hanno scoperto che gli amministratori di sistema sono fiduciosi come un bambino in un negozio di caramelle. Basta aggiungere un trattino basso in più nell'URL e già abbiamo un intero team IT che scarica un trojan. La cosa peggiore è che EtherRAT non avvisa: non apre finestre pop-up né chiede permessi. Si installa semplicemente, e mentre il tecnico si vanta del suo nuovo strumento, l'attaccante sta già esaminando le sue password.