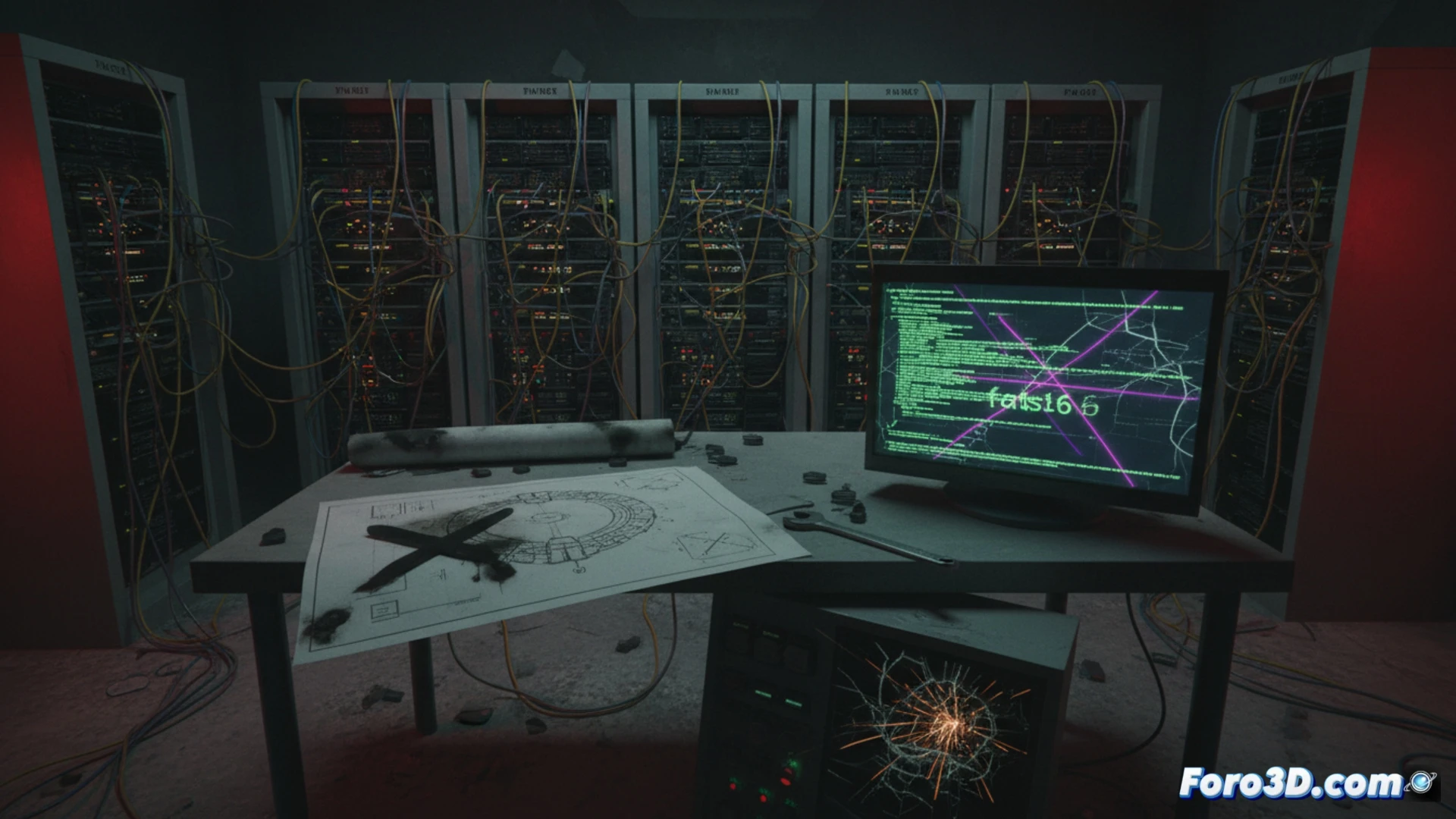

I ricercatori di SentinelOne hanno identificato un framework di cyberattacco chiamato fast16, creato nel 2005 e basato su Lua, che ha preceduto il famoso worm Stuxnet. Il suo obiettivo era sabotare il programma nucleare iraniano manipolando software di calcolo di alta precisione, alterando dati critici per provocare danni fisici alle centrifughe di uranio.

Fast16: un attacco silenzioso contro i processi industriali 🛠️

Il malware fast16 operava interferendo nei sistemi di controllo industriale, alterando specificamente i calcoli di precisione necessari per l'arricchimento dell'uranio. A differenza di Stuxnet, che si è diffuso in modo più visibile, fast16 si concentrava sulla modifica dei dati senza essere rilevato, causando guasti progressivi alle apparecchiature. Il suo design basato su Lua gli permetteva di eseguirsi in modo leggero e adattabile, rendendolo difficile da tracciare in ambienti industriali complessi.

Quando il malware fa il gioco dell'idraulico nucleare 😅

Sembra che i cyberattaccanti del 2005 sapessero già che non serve un martello per rompere una centrifuga, ma solo uno script ben scritto. Fast16 dimostra che prima che Stuxnet si prendesse tutta la fama, esistevano già codici maliziosi desiderosi di fare gli idraulici digitali. Alla fine, il vero problema non era che le centrifughe girassero veloci, ma che qualcuno decise che sabotarle fosse più divertente che giocare a solitario.