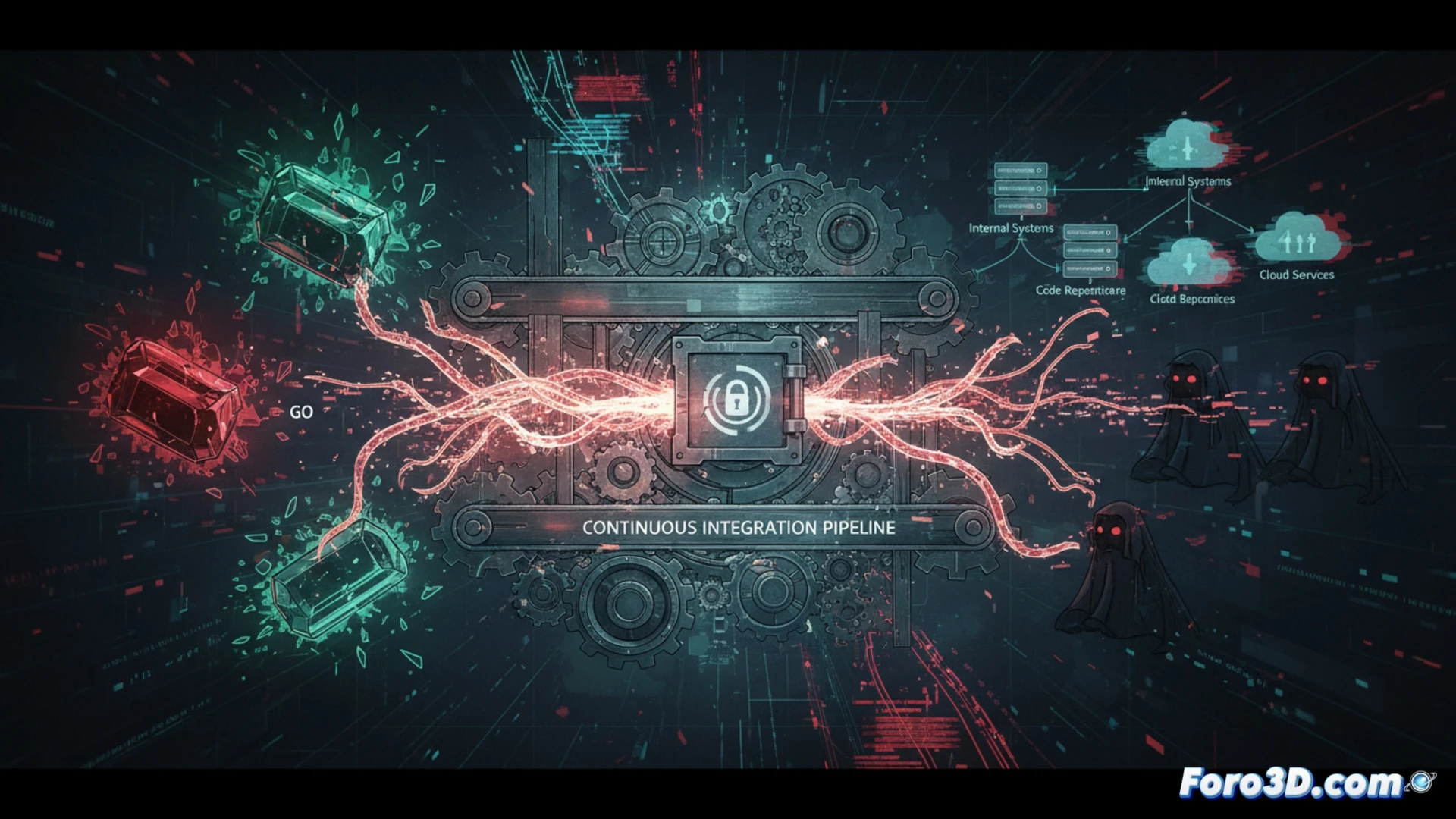

सुरक्षा शोधकर्ताओं ने एक नया साइबर हमला अभियान खोजा है। हमलावर RubyGems और Go मॉड्यूल रजिस्ट्री जैसे रिपॉजिटरी में दुर्भावनापूर्ण पैकेज प्रकाशित करते हैं। उन्हें प्रोजेक्ट में एकीकृत करने पर, वे छिपा हुआ कोड निष्पादित करते हैं जो निरंतर एकीकरण वातावरण में संग्रहीत क्रेडेंशियल्स चुराता है, जिससे आंतरिक सिस्टम और क्लाउड सेवाओं से समझौता होता है।

हमले का तंत्र: विश्वासघाती निर्भरताएँ 🛡️

हमलावर Ruby रत्नों और Go मॉड्यूल में दुर्भावनापूर्ण कोड इंजेक्ट करते हैं, जो वैध लाइब्रेरी के रूप में प्रच्छन्न होते हैं। जब कोई डेवलपर उन्हें डाउनलोड करके अपने CI पाइपलाइन में एकीकृत करता है, तो निर्माण चरण के दौरान छिपा हुआ कोड निष्पादित होता है। यह मैलवेयर पर्यावरण चर, एक्सेस टोकन और संग्रहीत SSH कुंजियाँ निकालता है। चुराए गए क्रेडेंशियल्स तत्काल संदेह पैदा किए बिना कोड रिपॉजिटरी, आंतरिक सिस्टम और क्लाउड सेवाओं तक पहुँचने की अनुमति देते हैं।

वह डेवलपर जिसने एक रत्न पर भरोसा किया और अपनी पाइपलाइन खो दी ☕

क्योंकि, ज़ाहिर है, ruby-utils-pro-max नामक एक रत्न डाउनलोड करने में क्या बुराई हो सकती है जो आपके कोड को 500% तक अनुकूलित करने का वादा करता है। हमलावर जानते हैं कि डेवलपर्स सार्वजनिक रिपॉजिटरी पर आँख मूंदकर भरोसा करते हैं। अब, लॉग की समीक्षा करने और निर्भरताओं को अपडेट करने के अलावा, यह प्रार्थना करना भी ज़रूरी है कि आपने रात 3 बजे जो रत्न डाउनलोड किया था, वह कॉफी पीते समय आपके क्रेडेंशियल्स नहीं चुरा रहा हो।