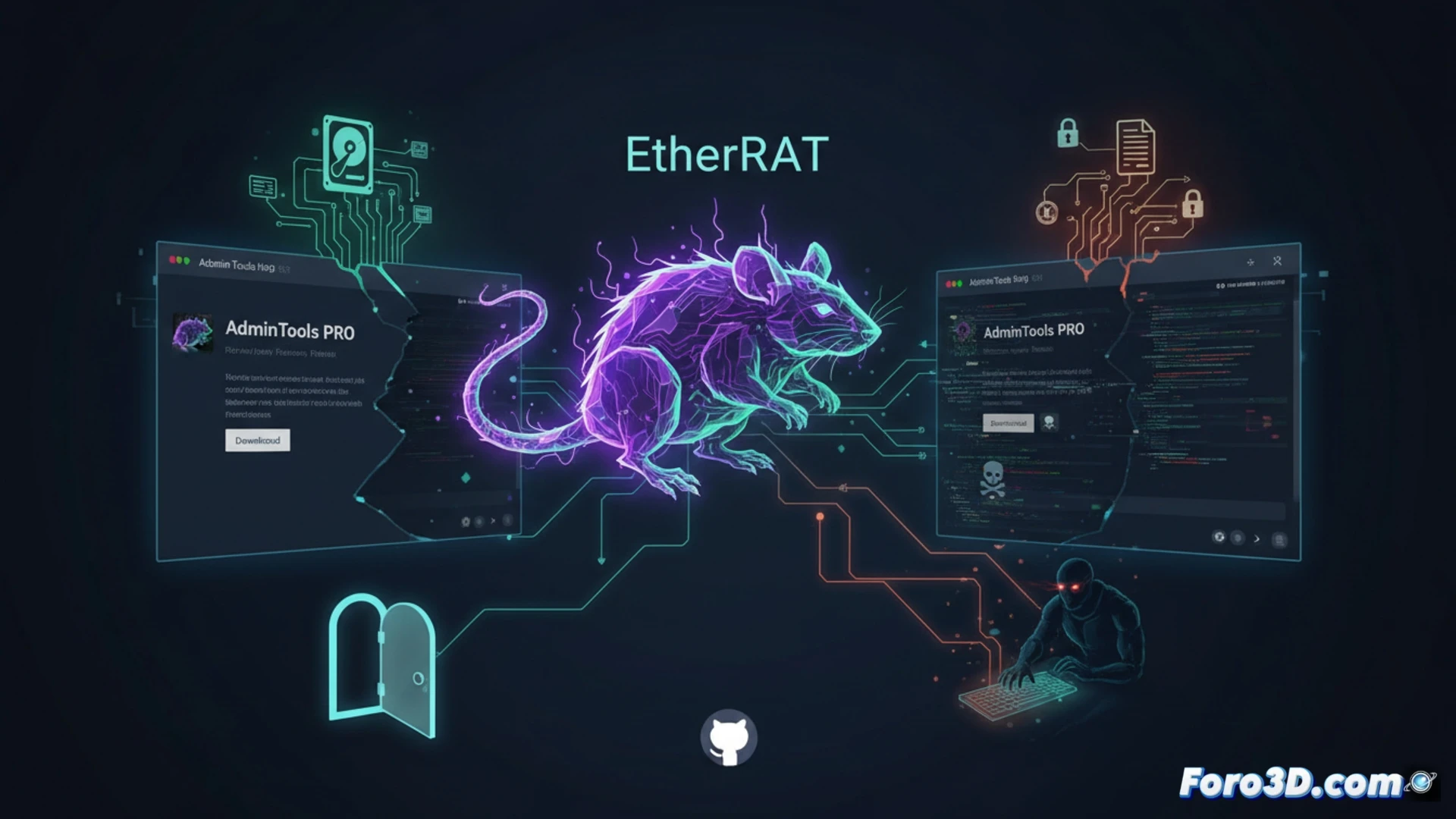

एक नया मैलवेयर अभियान, जिसे EtherRAT नाम दिया गया है, GitHub पर होस्ट किए गए वैध प्रशासनिक उपकरणों की पूरी तरह से नकल करने वाली वेबसाइटों के माध्यम से नेटवर्क पर फैल रहा है। हमलावर लोकप्रिय परियोजना पृष्ठों की प्रतिकृतियां बनाते हैं, जो आईटी पेशेवरों को धोखा देते हैं जो प्लेटफॉर्म को एक सुरक्षित स्रोत मानते हैं। यह रिमोट एक्सेस ट्रोजन साइबर अपराधियों को बिना किसी संदेह के सिस्टम पर नियंत्रण लेने, संवेदनशील जानकारी चुराने और कमांड निष्पादित करने की अनुमति देता है।

EtherRAT ट्रोजन का मोडस ऑपरेंडी 🕵️

EtherRAT एक सामान्य रिमोट एक्सेस ट्रोजन की तरह काम करता है, लेकिन इसका वितरण ही इसे अलग बनाता है। हमलावर GitHub से वैध रिपॉजिटरी को क्लोन करते हैं और URL में मामूली बदलाव करते हैं ताकि वे प्रामाणिक दिखें। एक बार डाउनलोड होने के बाद, मैलवेयर एक कमांड और कंट्रोल सर्वर से कनेक्शन स्थापित करता है, जिससे हमलावर क्रेडेंशियल चुरा सकता है, कीस्ट्रोक्स कैप्चर कर सकता है और फाइलों को स्थानांतरित कर सकता है। संक्रमण पृष्ठभूमि में चुपचाप चलकर किसी का ध्यान नहीं जाता, ओपन-सोर्स टूल्स पर रखे गए भरोसे का फायदा उठाता है।

जब GitHub का क्लोन तीन यूरो के नोट से भी ज्यादा नकली होता है 😅

पता चला है कि वेबसाइटों की नकली प्रतियां बनाने की पुरानी चाल अभी भी काम करती है, और अब GitHub की बारी है। हमलावरों ने पाया है कि सिस्टम एडमिनिस्ट्रेटर कैंडी की दुकान में एक बच्चे की तरह भरोसेमंद होते हैं। बस URL में एक अतिरिक्त अंडरस्कोर डालने की जरूरत है और पूरी आईटी टीम एक ट्रोजन डाउनलोड कर रही है। सबसे बुरी बात यह है कि EtherRAT कोई चेतावनी नहीं देता: यह कोई पॉप-अप विंडो नहीं खोलता या अनुमति नहीं मांगता। यह बस इंस्टॉल हो जाता है, और जब तक तकनीशियन अपने नए टूल का दिखावा कर रहा होता है, हमलावर पहले से ही उनके पासवर्ड देख रहा होता है।