सत्तावादी शासनों में पहचान प्रकट किए बिना नेविगेट करने के तरीके

क्षेत्रों में जहाँ सरकारें नेटवर्क पर कड़ा नियंत्रण रखती हैं, इंटरनेट उपयोगकर्ता निरंतर रूप से अपनी ऑनलाइन गतिविधि छिपाने के तरीकों की तलाश करते हैं। हालांकि VPN और प्रॉक्सी सर्वर ज्ञात समाधान हैं, गोपनीयता को बनाए रखने और प्रतिबंधित जानकारी तक पहुँचने के लिए अन्य कम पारंपरिक तरीके मौजूद हैं। 🛡️

अनाम नेटवर्क और विशेषीकृत ब्राउजिंग

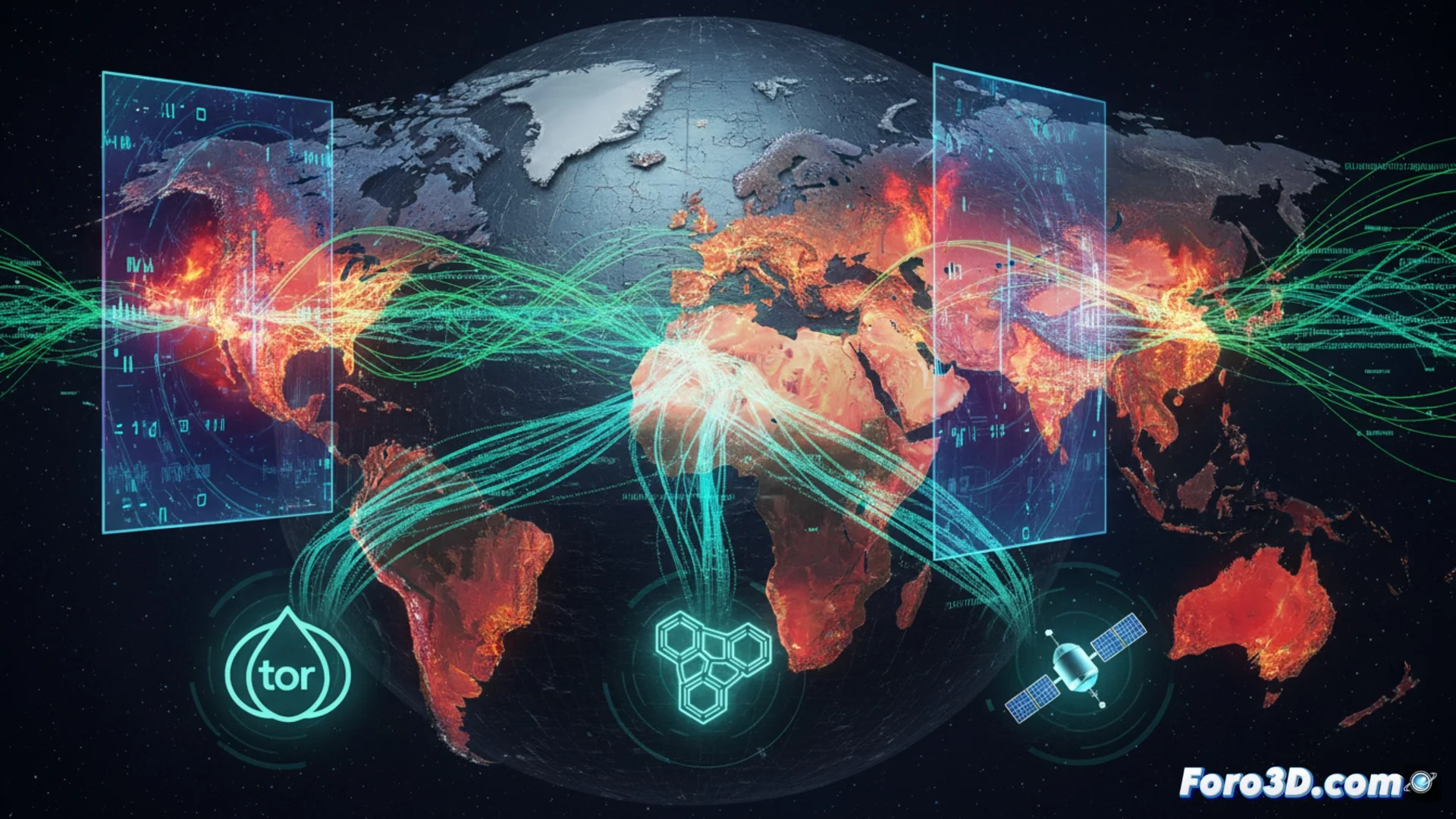

रखरखाव के लिए सबसे शक्तिशाली उपकरणों में से एक गुमनामी टोर नेटवर्क है। यह सिस्टम स्वयंसेवकों द्वारा संचालित सर्वरों की एक श्रृंखला के माध्यम से कनेक्शन निर्देशित करता है, जो गतिविधि के स्रोत को ट्रैक करना बहुत जटिल बनाता है। इसे उपयोग करने के लिए, एक विशिष्ट ब्राउज़र की आवश्यकता होती है। फिर भी, यह सुरक्षा परत आमतौर पर कनेक्शन की गति को कम कर देती है, और अधिकारी अक्सर मुख्य एक्सेस पॉइंट्स को ब्लॉक करने का प्रयास करते हैं।

टोर की मुख्य विशेषताएँ:- बहुस्तरीय रूटिंग: ट्रैफ़िक कई नोड्स से गुजरता है, प्रत्येक चरण में एन्क्रिप्ट किया जाता है।

- समर्पित ब्राउज़र: नेटवर्क के साथ सुरक्षित रूप से एकीकृत होने के लिए संशोधित सॉफ़्टवेयर।

- ब्लॉकों के प्रति संवेदनशीलता: प्रवेश रिले सेंसरशिप के लिए सामान्य लक्ष्य हैं।

ऑनलाइन गोपनीयता एक विलासिता नहीं है, बल्कि शत्रुतापूर्ण डिजिटल वातावरणों में एक मौलिक आवश्यकता है।

सेंसरशिप से बचने की तकनीकें और विकेंद्रीकृत नेटवर्क

सॉफ़्टवेयर के अलावा, उन्नत तकनीकी रणनीतियों का उपयोग किया जाता है। टोर ब्रिज गैर-सार्वजनिक नोड्स हैं जो प्रारंभिक ब्लॉकों को पार करने में मदद करते हैं। ओब्फुस्केशन उपकरण, जैसे प्लगेबल ट्रांसपोर्ट्स, ट्रैफ़िक को बदल देते हैं ताकि यह सामान्य वेब कनेक्शन जैसा दिखे और गहन निरीक्षण को चकमा दे। भौतिक स्तर पर, मेश नेटवर्क डिवाइसों को सीधे कनेक्ट करने की अनुमति देते हैं, स्थानीय स्वतंत्र इन्फ्रास्ट्रक्चर बनाते हैं, हालांकि सीमित भौगोलिक दायरे के साथ।

पूरक रणनीतियाँ:- अनलिस्टेड ब्रिज: जब पारंपरिक मार्ग बंद हों तो पहुँच सुविधाजनक बनाते हैं।

- ट्रैफ़िक सिमुलेशन: संदेह न पैदा करने के लिए सामान्य नेटवर्क गतिविधि उत्पन्न करने वाला सॉफ़्टवेयर।

- सैटेलाइट कनेक्शन: सरकारों के लिए रोकना अधिक कठिन विकल्प।

उपलब्ध विकल्पों का मूल्यांकन

प्रत्येक विधि के फायदे और सीमाएँ हैं। जबकि टोर जैसी नेटवर्क मजबूत गुमनामी प्रदान करती हैं गति की कीमत पर, मेश नेटवर्क स्वतंत्रता प्रदान करते हैं लेकिन सीमित कार्रवाई त्रिज्या के साथ। चुनाव उपयोगकर्ता के जोखिम स्तर और तकनीकी क्षमताओं पर निर्भर करता है। दमनकारी संदर्भों में डिजिटल गोपनीयता की खोज इन उपकरणों में नवाचार को प्रेरित करती रहती है। 🔒