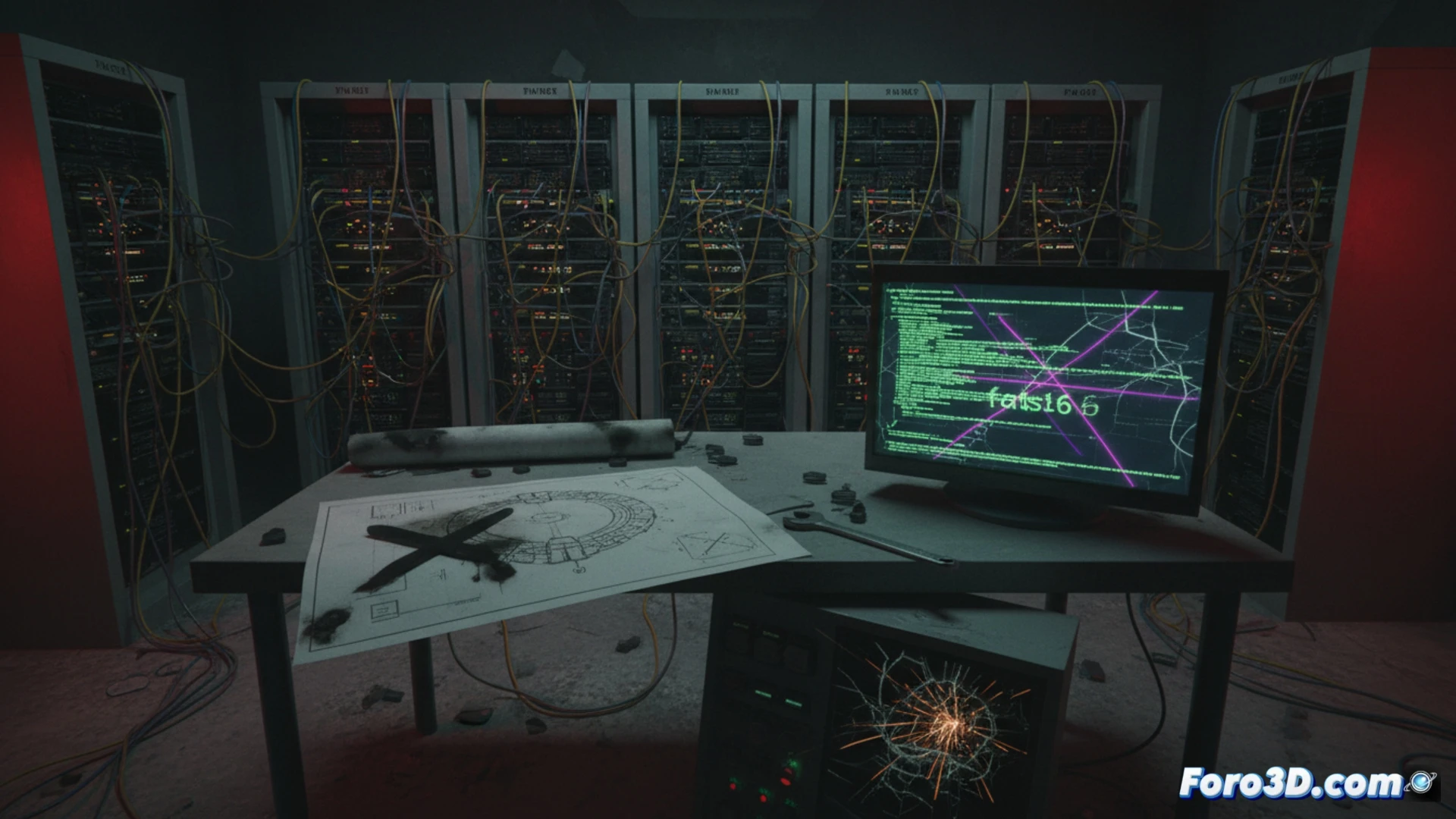

सेंटिनलवन के शोधकर्ताओं ने फास्ट16 नामक एक साइबर हमले के ढांचे की पहचान की है, जो 2005 में बनाया गया था और लुआ पर आधारित था, जो प्रसिद्ध स्टक्सनेट वर्म से पहले आया था। इसका उद्देश्य उच्च-सटीकता गणना सॉफ्टवेयर में हेरफेर करके ईरानी परमाणु कार्यक्रम को तोड़फोड़ करना था, जिससे यूरेनियम सेंट्रीफ्यूज को भौतिक क्षति पहुंचाने के लिए महत्वपूर्ण डेटा बदल दिया जाता था।

फास्ट16: औद्योगिक प्रक्रियाओं के खिलाफ एक मूक हमला 🛠️

फास्ट16 मैलवेयर औद्योगिक नियंत्रण प्रणालियों में हस्तक्षेप करके काम करता था, विशेष रूप से यूरेनियम संवर्धन के लिए आवश्यक सटीकता गणनाओं को बदलता था। स्टक्सनेट के विपरीत, जो अधिक दृश्यमान रूप से फैला, फास्ट16 बिना पकड़े जाने के डेटा को संशोधित करने पर ध्यान केंद्रित करता था, जिससे उपकरणों में क्रमिक विफलताएं होती थीं। लुआ पर आधारित इसका डिज़ाइन इसे हल्का और अनुकूलनीय रूप से चलने की अनुमति देता था, जिससे जटिल औद्योगिक वातावरण में इसका पता लगाना मुश्किल हो जाता था।

जब मैलवेयर परमाणु प्लंबर बन जाता है 😅

ऐसा लगता है कि 2005 के साइबर हमलावर पहले से ही जानते थे कि सेंट्रीफ्यूज को तोड़ने के लिए आपको हथौड़े की ज़रूरत नहीं है, बस एक अच्छी तरह से लिखी गई स्क्रिप्ट की। फास्ट16 दर्शाता है कि स्टक्सनेट के सारी प्रसिद्धि लेने से पहले, पहले से ही दुर्भावनापूर्ण कोड थे जो डिजिटल प्लंबर बनना चाहते थे। अंत में, असली समस्या यह नहीं थी कि सेंट्रीफ्यूज तेज़ी से घूम रहे थे, बल्कि यह था कि किसी ने सॉलिटेयर खेलने की तुलना में उन्हें तोड़फोड़ करना अधिक मज़ेदार समझा।