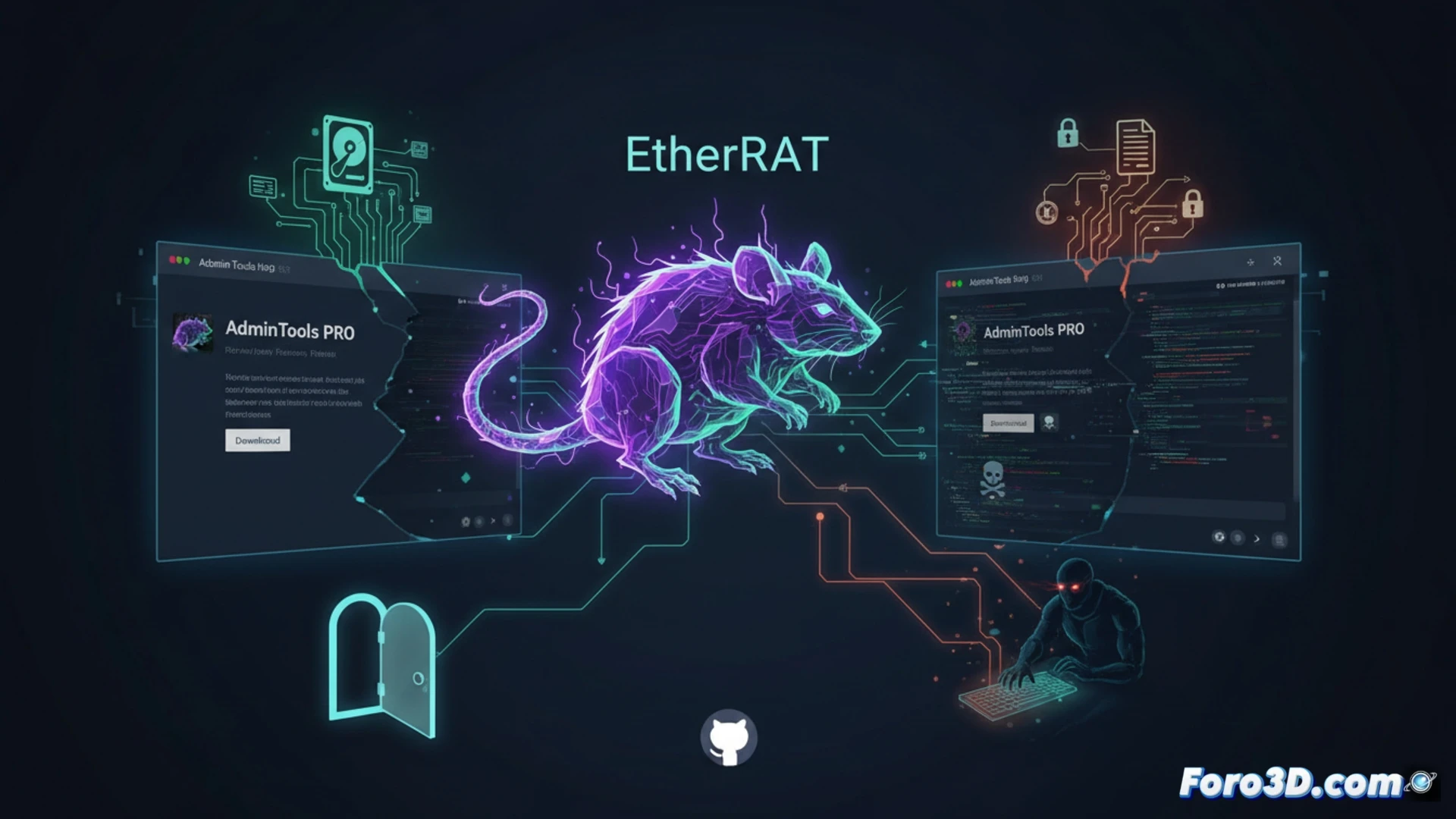

Une nouvelle campagne de malware, baptisée EtherRAT, circule sur le réseau via des sites web qui imitent à la perfection des outils administratifs légitimes hébergés sur GitHub. Les attaquants créent des répliques de pages de projets populaires, trompant les professionnels de l'informatique qui font confiance à la plateforme comme source sûre. Ce cheval de Troie d'accès à distance permet aux cybercriminels de prendre le contrôle du système, de voler des informations sensibles et d'exécuter des commandes sans éveiller les soupçons.

Le mode opératoire du cheval de Troie EtherRAT 🕵️

EtherRAT fonctionne comme un cheval de Troie d'accès à distance typique, mais c'est sa distribution qui le distingue. Les attaquants clonent des dépôts légitimes de GitHub et modifient légèrement les URL pour qu'elles paraissent authentiques. Une fois téléchargé, le malware établit une connexion avec un serveur de commande et de contrôle, permettant à l'attaquant de voler des identifiants, de capturer les frappes clavier et de déplacer des fichiers. L'infection passe inaperçue en s'exécutant silencieusement en arrière-plan, exploitant la confiance accordée aux outils open source.

Quand le clone de GitHub est plus faux qu'un billet de trois euros 😅

Il s'avère que la vieille astuce consistant à faire des copies frauduleuses de sites web fonctionne toujours, et maintenant c'est au tour de GitHub. Les attaquants ont découvert que les administrateurs système sont aussi confiants qu'un enfant dans un magasin de bonbons. Il suffit d'ajouter un tiret bas de plus dans l'URL et voilà toute une équipe informatique qui télécharge un cheval de Troie. Le pire, c'est qu'EtherRAT ne prévient pas : il n'affiche pas de fenêtres contextuelles ni ne demande d'autorisations. Il s'installe simplement, et pendant que le technicien se vante de son nouvel outil, l'attaquant est déjà en train de consulter ses mots de passe.