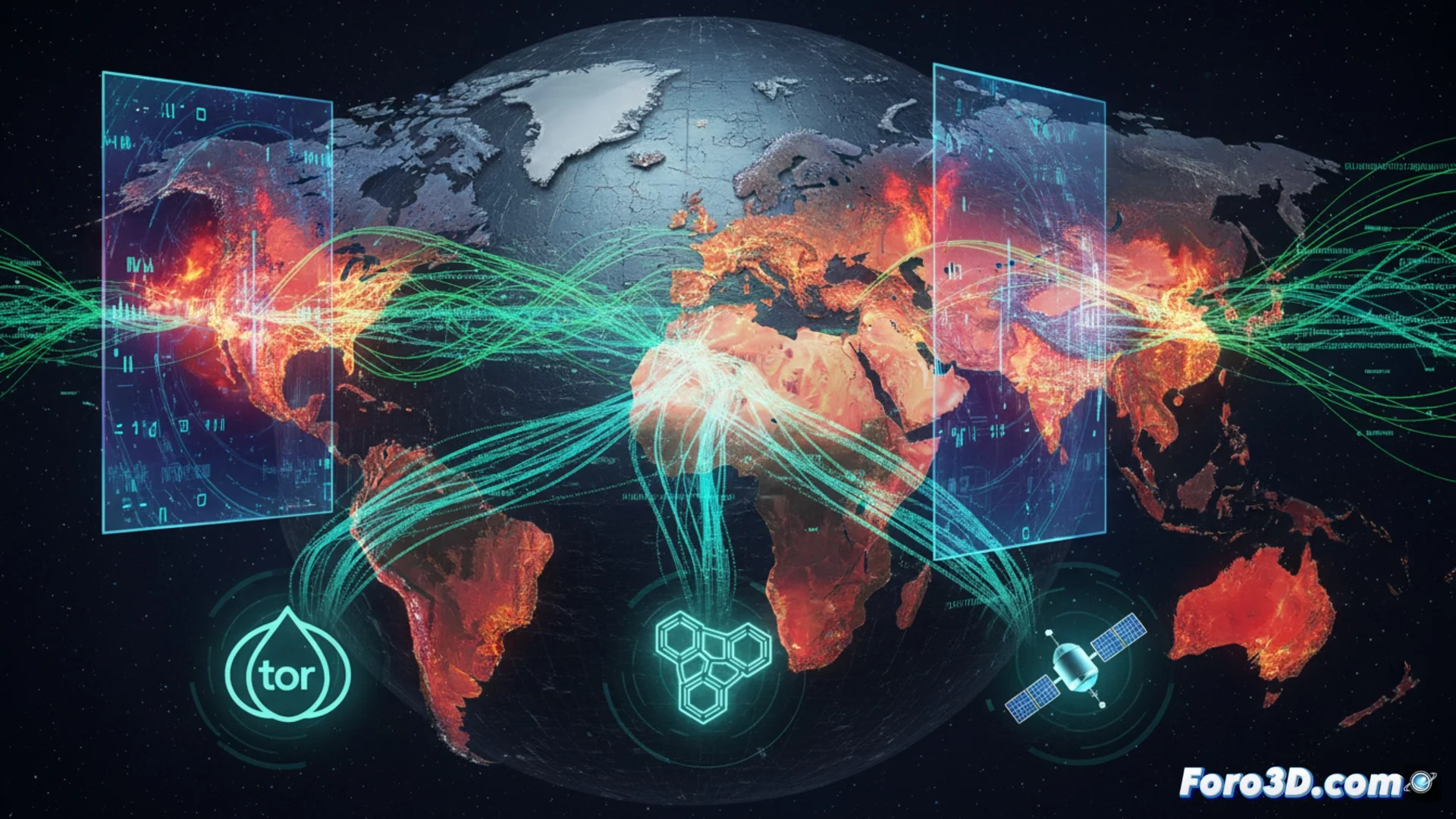

Méthodes pour naviguer sans révéler l'identité dans les régimes autoritaires

Dans les territoires où les gouvernements exercent un contrôle rigoureux sur le réseau, les internautes cherchent constamment des moyens de masquer leur activité en ligne. Bien que les VPN et les serveurs proxy soient des solutions connues, il existe d'autres voies moins conventionnelles pour préserver la confidentialité et accéder à des informations restreintes. 🛡️

Réseaux anonymes et navigation spécialisée

L'une des outils les plus puissants pour maintenir l'anonymat est le réseau Tor. Ce système dirige les connexions à travers une chaîne de serveurs opérés par des volontaires, ce qui complique énormément le suivi de l'origine de l'activité. Pour l'utiliser, un navigateur spécifique est requis. Néanmoins, cette couche de sécurité réduit généralement la vitesse de connexion, et les autorités tentent souvent de bloquer les points d'accès principaux.

Caractéristiques clés de Tor :- Routage multicouche : Le trafic passe par plusieurs nœuds, chiffré à chaque étape.

- Navigateur dédié : Logiciel modifié pour s'intégrer de manière sécurisée au réseau.

- Vulnérabilité aux blocages : Les relais d'entrée sont une cible commune pour la censure.

La confidentialité en ligne n'est pas un luxe, mais une nécessité fondamentale dans des environnements numériques hostiles.

Techniques pour contourner la censure et réseaux décentralisés

En plus du logiciel, des tactiques techniques avancées sont employées. Les ponts Tor sont des nœuds non publics qui aident à contourner les blocages initiaux. Des outils d'obfuscation, comme les Pluggable Transports, modifient le trafic pour qu'il ressemble à une connexion web normale et ainsi tromper les inspections approfondies. Sur le plan physique, les réseaux mesh permettent de connecter directement les appareils, créant des infrastructures locales indépendantes, bien qu'avec une portée géographique limitée.

Stratégies complémentaires :- Ponts non listés : Facilitent l'accès lorsque les chemins conventionnels sont fermés.

- Simulation de trafic : Logiciel qui génère une activité réseau courante pour ne pas éveiller les soupçons.

- Connexion satellitaire : Une option plus difficile à intercepter pour les gouvernements.

Évaluant les options disponibles

Chaque méthode présente des avantages et des limitations. Tandis que les réseaux comme Tor offrent un anonymat robuste au prix de la vitesse, les réseaux mesh fournissent l'indépendance mais avec un rayon d'action réduit. Le choix dépend du niveau de risque et des capacités techniques de l'utilisateur. La quête de confidentialité numérique dans des contextes oppressifs continue de stimuler l'innovation dans ces outils. 🔒