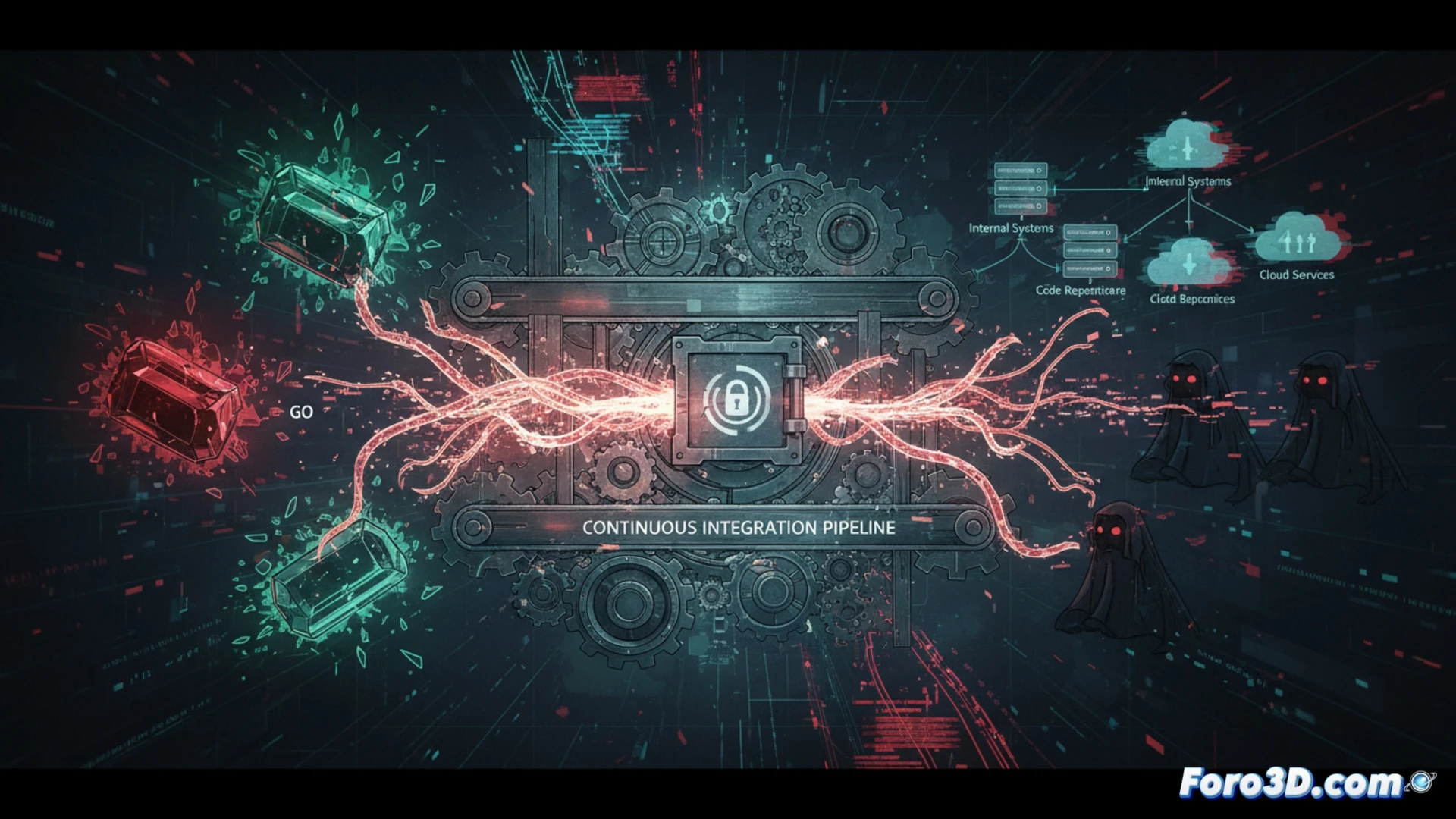

Eine neue Cyberangriffskampagne wurde von Sicherheitsforschern entdeckt. Die Angreifer veröffentlichen bösartige Pakete in Repositories wie RubyGems und dem Go-Modulregister. Wenn sie in Projekte integriert werden, führen sie versteckten Code aus, der in Continuous-Integration-Umgebungen gespeicherte Anmeldeinformationen stiehlt und so interne Systeme und Cloud-Dienste gefährdet.

Der Mechanismus des Angriffs: Abhängigkeiten, die verraten 🛡️

Die Angreifer injizieren bösartigen Code in Ruby-Gems und Go-Module, getarnt als legitime Bibliotheken. Wenn ein Entwickler sie herunterlädt und in seine CI-Pipeline integriert, wird der versteckte Code während der Build-Phase ausgeführt. Diese Malware extrahiert Umgebungsvariablen, Zugriffstoken und gespeicherte SSH-Schlüssel. Die gestohlenen Anmeldeinformationen ermöglichen den Zugriff auf Code-Repositories, interne Systeme und Cloud-Dienste, ohne sofortigen Verdacht zu erregen.

Der Entwickler, der einem Gem vertraute und seine Pipeline verlor ☕

Denn klar, was könnte schon schiefgehen, wenn man ein Gem namens ruby-utils-pro-max herunterlädt, das verspricht, den eigenen Code um 500 % zu optimieren. Die Angreifer wissen, dass Entwickler öffentlichen Repositories blind vertrauen. Jetzt muss man zusätzlich zum Überprüfen von Logs und Aktualisieren von Abhängigkeiten auch noch beten, dass das Gem, das man um 3 Uhr morgens heruntergeladen hat, nicht gerade die eigenen Anmeldeinformationen stiehlt, während man Kaffee trinkt.