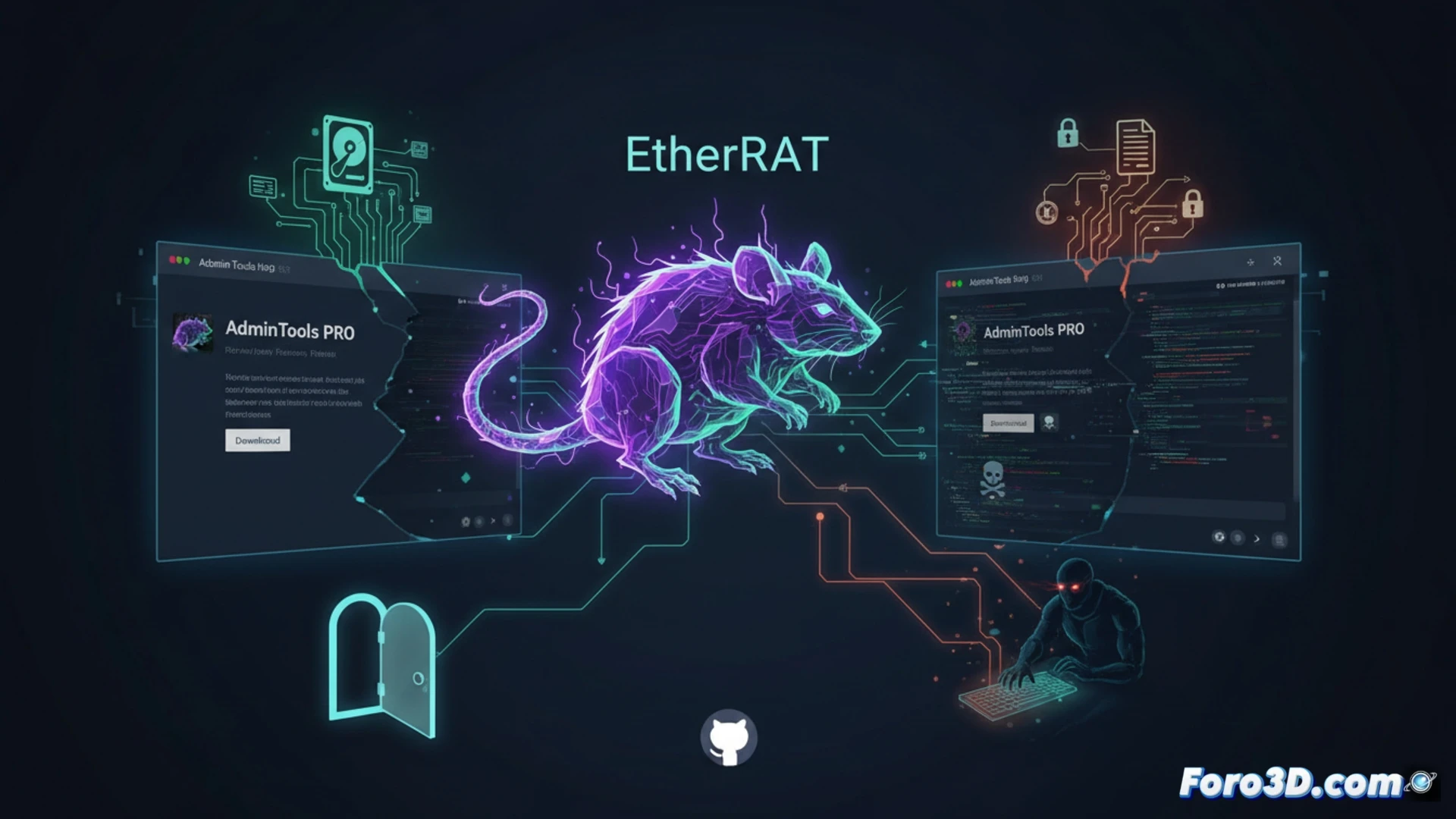

Eine neue Malware-Kampagne mit dem Namen EtherRAT verbreitet sich über das Netzwerk mittels Websites, die legitime, auf GitHub gehostete Verwaltungstools perfekt imitieren. Die Angreifer erstellen Nachbildungen von Seiten beliebter Projekte und täuschen damit IT-Profis, die der Plattform als sicherer Quelle vertrauen. Dieser Trojaner für den Fernzugriff ermöglicht es Cyberkriminellen, die Kontrolle über das System zu übernehmen, sensible Informationen zu stehlen und Befehle auszuführen, ohne Verdacht zu erregen.

Die Vorgehensweise des EtherRAT-Trojaners 🕵️

EtherRAT fungiert als typischer Trojaner für den Fernzugriff, aber seine Verbreitung ist das, was ihn auszeichnet. Die Angreifer klonen legitime GitHub-Repositories und ändern die URLs leicht, damit sie authentisch wirken. Einmal heruntergeladen, stellt die Malware eine Verbindung zu einem Command-and-Control-Server her, die es dem Angreifer ermöglicht, Anmeldeinformationen zu stehlen, Tastatureingaben aufzuzeichnen und Dateien zu verschieben. Die Infektion bleibt unbemerkt, da sie leise im Hintergrund läuft und das Vertrauen in Open-Source-Tools ausnutzt.

Wenn der GitHub-Klon falscher ist als ein Drei-Euro-Schein 😅

Es stellt sich heraus, dass der alte Trick, gefälschte Kopien von Websites zu erstellen, immer noch funktioniert, und jetzt ist GitHub an der Reihe. Die Angreifer haben herausgefunden, dass Systemadministratoren so vertrauensselig sind wie ein Kind im Süßwarenladen. Es genügt, einen zusätzlichen Unterstrich in die URL einzufügen, und schon lädt ein ganzes IT-Team einen Trojaner herunter. Das Schlimmste ist, dass EtherRAT keine Warnung gibt: Es öffnet keine Pop-up-Fenster und fragt nicht um Erlaubnis. Es installiert sich einfach, und während der Techniker mit seinem neuen Tool prahlt, durchforstet der Angreifer bereits seine Passwörter.