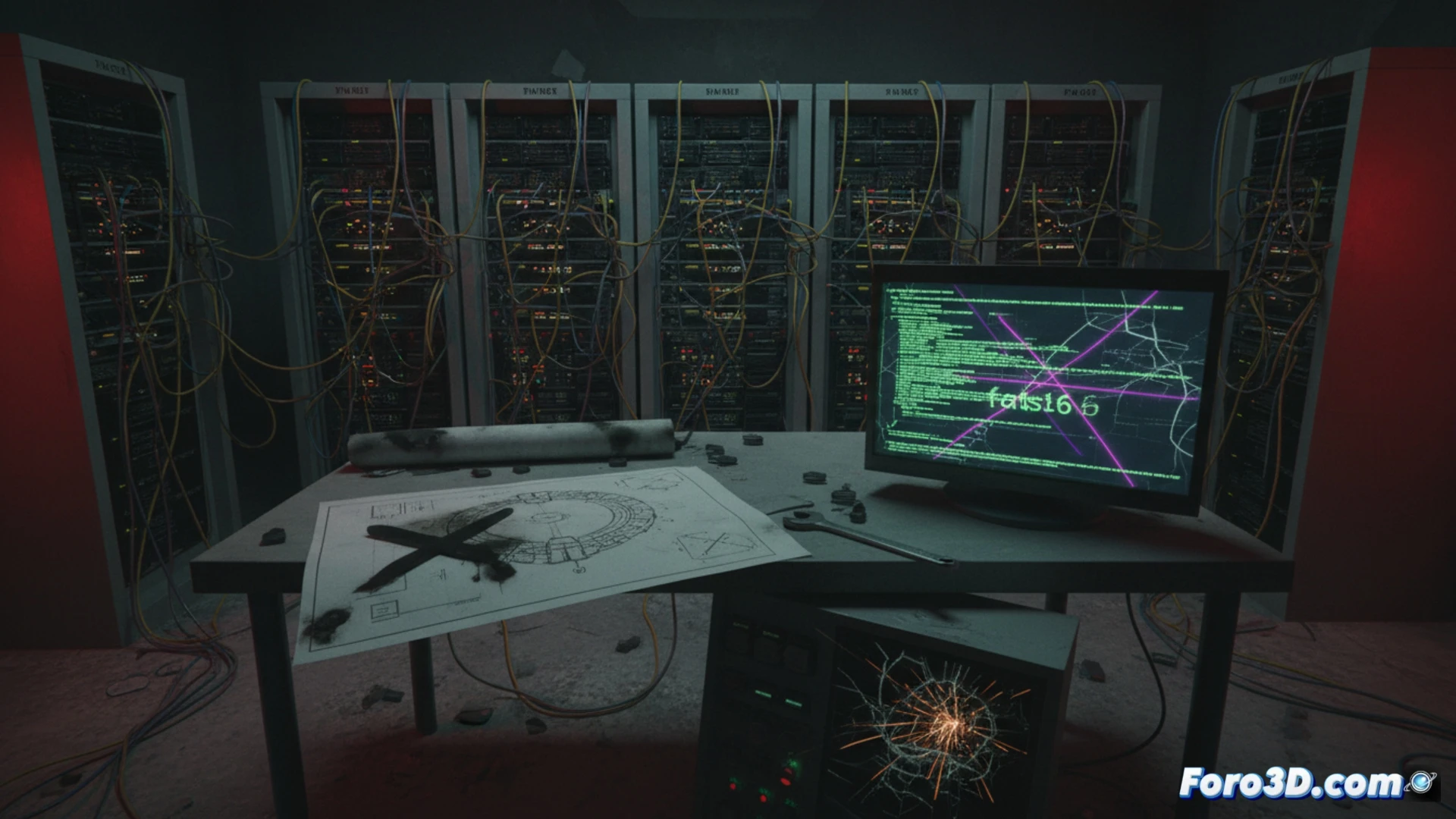

Forscher von SentinelOne haben ein Cyberangriffs-Framework namens fast16 identifiziert, das 2005 erstellt wurde und auf Lua basiert. Es ging dem berühmten Wurm Stuxnet voraus. Ziel war es, das iranische Atomprogramm durch Manipulation von hochpräziser Berechnungssoftware zu sabotieren, indem kritische Daten verändert wurden, um physische Schäden an Uranzentrifugen zu verursachen.

Fast16: Ein stiller Angriff auf industrielle Prozesse 🛠️

Die Malware fast16 griff ein, indem sie in industrielle Steuerungssysteme eingriff, insbesondere die für die Urananreicherung notwendigen Präzisionsberechnungen veränderte. Im Gegensatz zu Stuxnet, das sich sichtbarer verbreitete, konzentrierte sich fast16 darauf, Daten unentdeckt zu modifizieren, was zu fortschreitenden Ausfällen der Anlagen führte. Sein auf Lua basierendes Design ermöglichte eine leichte und anpassungsfähige Ausführung, was die Nachverfolgung in komplexen Industrieumgebungen erschwerte.

Wenn Malware den Atom-Klempner spielt 😅

Es scheint, dass die Cyberangreifer von 2005 bereits wussten, dass man keinen Hammer braucht, um eine Zentrifuge zu zerstören, sondern nur ein gut geschriebenes Skript. Fast16 zeigt, dass es bereits vor Stuxnet, das den ganzen Ruhm einheimste, bösartige Codes gab, die Lust hatten, als digitale Klempner zu arbeiten. Letztendlich war das eigentliche Problem nicht, dass die Zentrifugen zu schnell drehten, sondern dass jemand beschloss, es sei unterhaltsamer, sie zu sabotieren, als Solitär zu spielen.