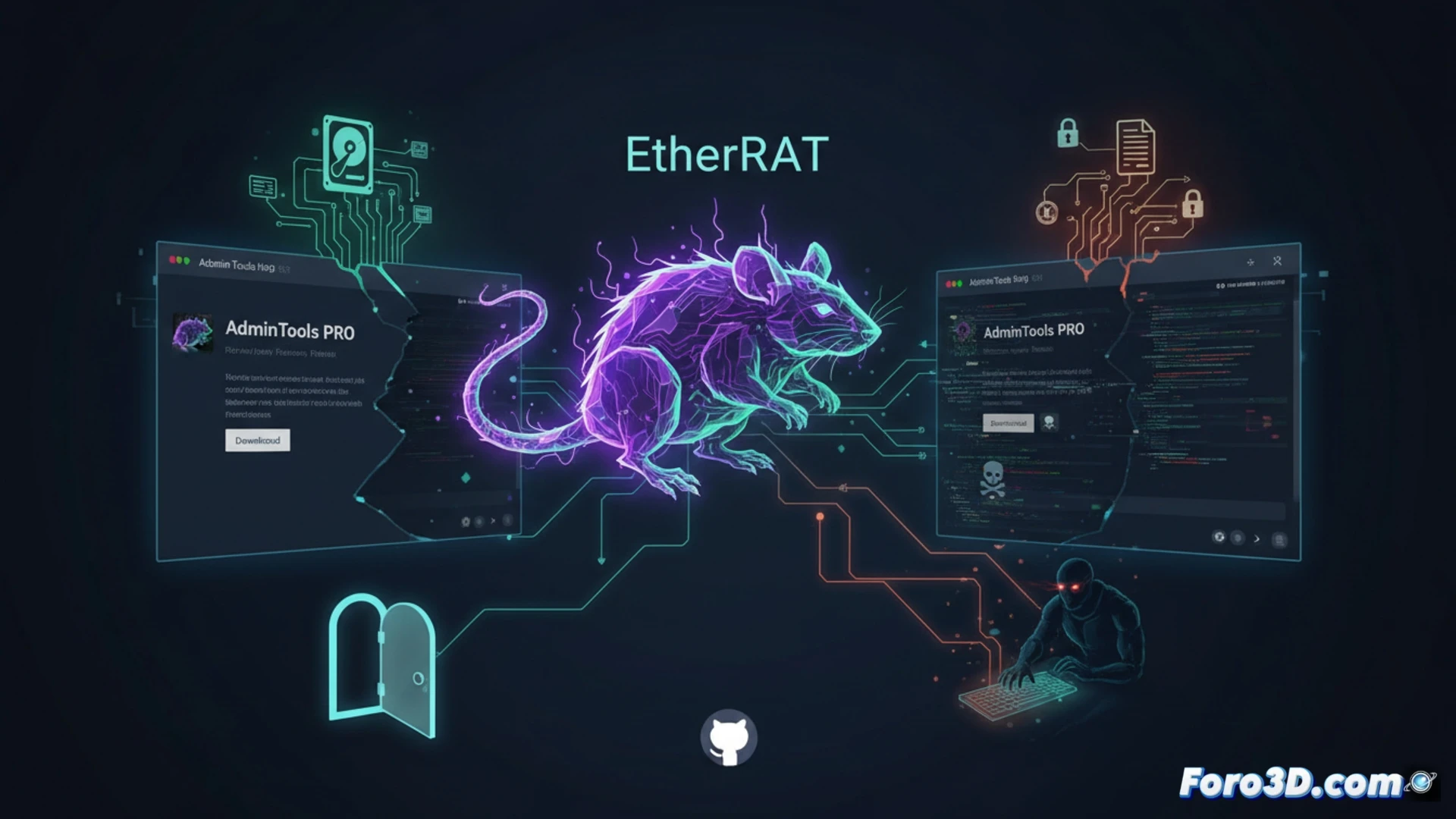

一种名为EtherRAT的新型恶意软件活动正在网络中传播,通过完美模仿托管在GitHub上的合法管理工具的网站进行扩散。攻击者创建热门项目页面的复制品,诱骗那些信任该平台为安全来源的IT专业人士。这种远程访问木马使网络犯罪分子能够控制系统、窃取敏感信息并在不引起怀疑的情况下执行命令。

EtherRAT木马的操作手法 🕵️

EtherRAT作为一种典型的远程访问木马运行,但其传播方式使其与众不同。攻击者克隆合法的GitHub仓库,并略微修改URL使其看起来真实。一旦下载,恶意软件会与命令和控制服务器建立连接,使攻击者能够窃取凭证、捕获键盘输入并移动文件。感染在后台静默运行,利用对开源工具的信任而不被发现。

当GitHub克隆比三欧元假钞还假时 😅

事实证明,制作网站假副本的老把戏仍然有效,现在轮到GitHub了。攻击者发现系统管理员像糖果店里的孩子一样容易轻信。只需在URL中多加一个下划线,就能让整个IT团队下载木马。最糟糕的是,EtherRAT不会发出警告:它不会弹出窗口,也不会请求权限。它只是安装自己,而当技术人员炫耀他们的新工具时,攻击者已经在查看他们的密码了。