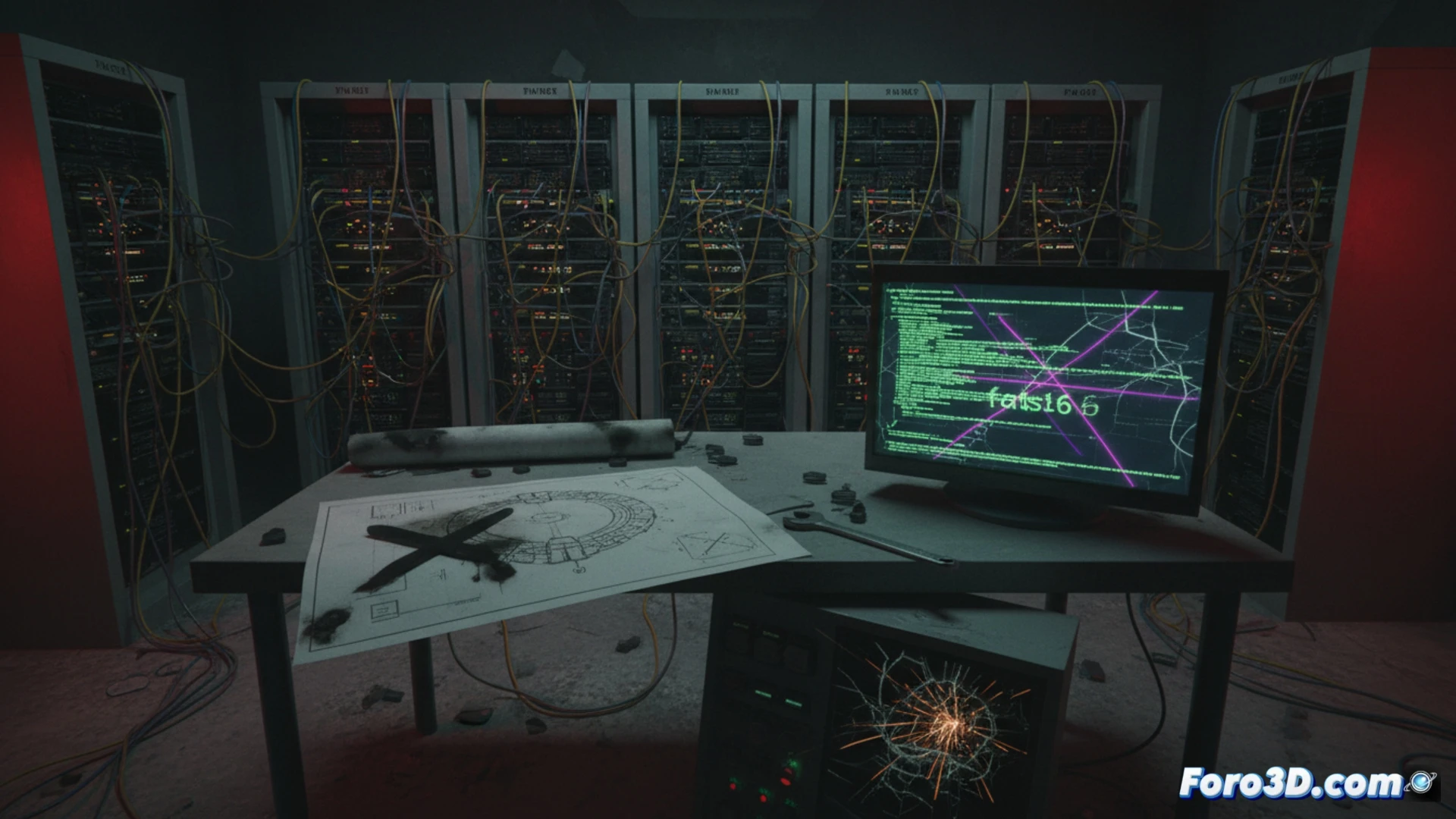

SentinelOne的研究人员发现了一个名为fast16的网络攻击框架,该框架创建于2005年,基于Lua语言,早于著名的Stuxnet蠕虫病毒。其目标是通过操纵高精度计算软件来破坏伊朗核计划,篡改关键数据,从而对铀离心机造成物理损坏。

Fast16:针对工业流程的无声攻击 🛠️

fast16恶意软件通过干扰工业控制系统运作,特别是篡改铀浓缩所需的高精度计算。与传播方式更为明显的Stuxnet不同,fast16专注于在未被察觉的情况下修改数据,导致设备逐步出现故障。其基于Lua的设计使其能够轻量且灵活地运行,在复杂的工业环境中难以追踪。

当恶意软件扮演核能管道工时 😅

看来2005年的网络攻击者已经明白,破坏离心机不需要大锤,只需一段精心编写的脚本。Fast16证明,在Stuxnet声名鹊起之前,早已存在热衷于充当数字管道工的恶意代码。归根结底,真正的问题不在于离心机转得太快,而在于有人觉得破坏它们比玩纸牌游戏更有趣。