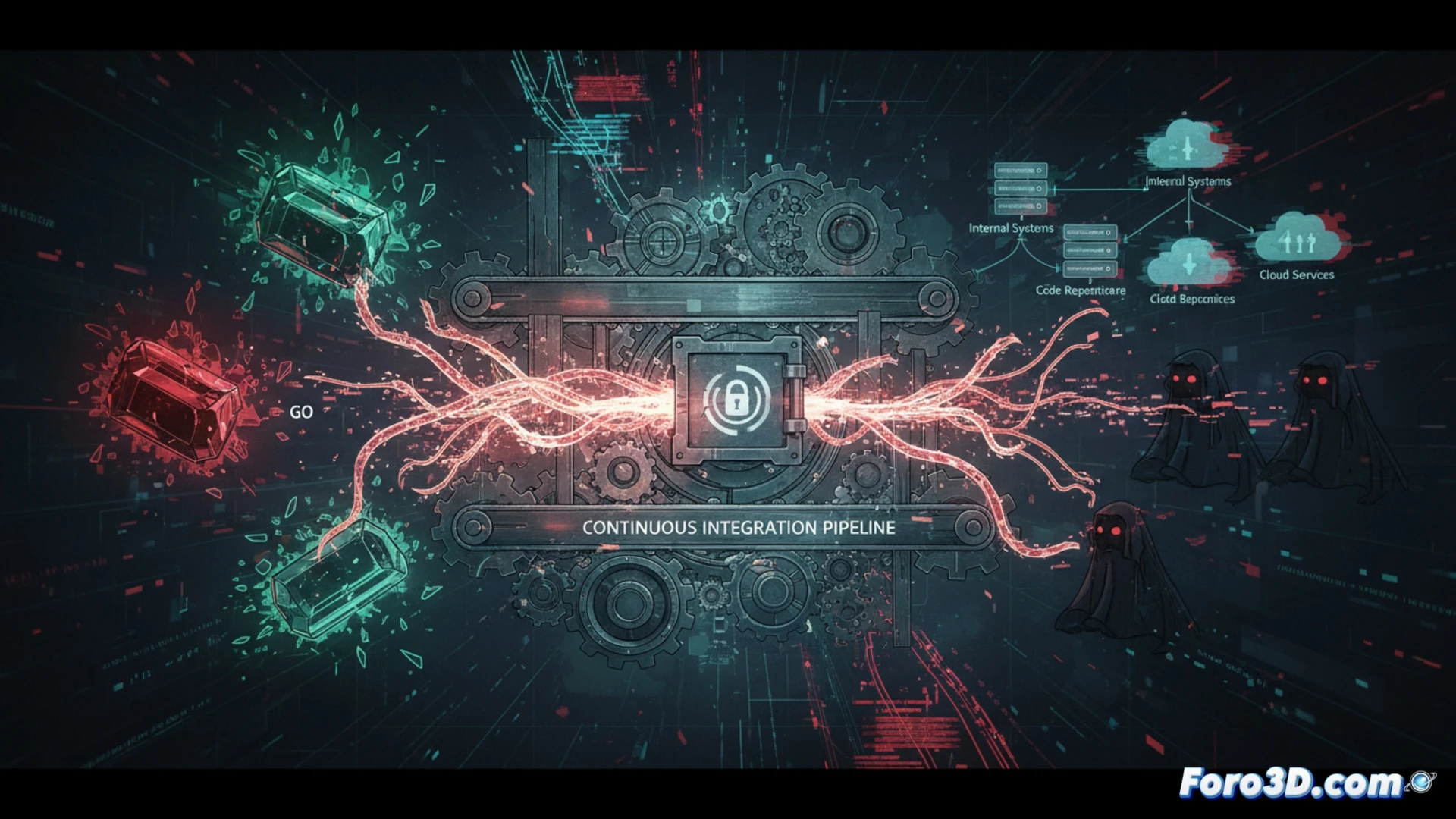

تم اكتشاف حملة جديدة من الهجمات الإلكترونية من قبل باحثين في مجال الأمن. يقوم المهاجمون بنشر حزم ضارة في مستودعات مثل RubyGems وسجل وحدات Go. عند دمجها في المشاريع، يتم تنفيذ كود مخفي يسرق بيانات الاعتماد المخزنة في بيئات التكامل المستمر، مما يعرض الأنظمة الداخلية والخدمات السحابية للخطر.

آلية الهجوم: تبعيات تخون الثقة 🛡️

يقوم المهاجمون بحقن كود ضار في جواهر Ruby ووحدات Go، متنكرين في هيئة مكتبات شرعية. عندما يقوم المطور بتنزيلها ودمجها في خط أنابيب CI الخاص به، يتم تنفيذ الكود المخفي أثناء مرحلة البناء. يستخرج هذا البرنامج الضار متغيرات البيئة ورموز الوصول ومفاتيح SSH المخزنة. تسمح بيانات الاعتماد المسروقة بالوصول إلى مستودعات الكود والأنظمة الداخلية والخدمات السحابية دون إثارة شكوك فورية.

المطور الذي وثق في جوهرة وخسر خط أنابيبه ☕

لأنه بالطبع، ما الذي يمكن أن يحدث من خطأ عند تنزيل جوهرة تسمى ruby-utils-pro-max والتي تعد بتحسين كودك بنسبة 500٪. يعلم المهاجمون أن المطورين يثقون بشكل أعمى في المستودعات العامة. الآن، بالإضافة إلى مراجعة السجلات وتحديث التبعيات، حان وقت الدعاء بأن الجوهرة التي قمت بتنزيلها في الساعة 3 صباحًا لا تسرق بيانات اعتمادك أثناء تناول القهوة.