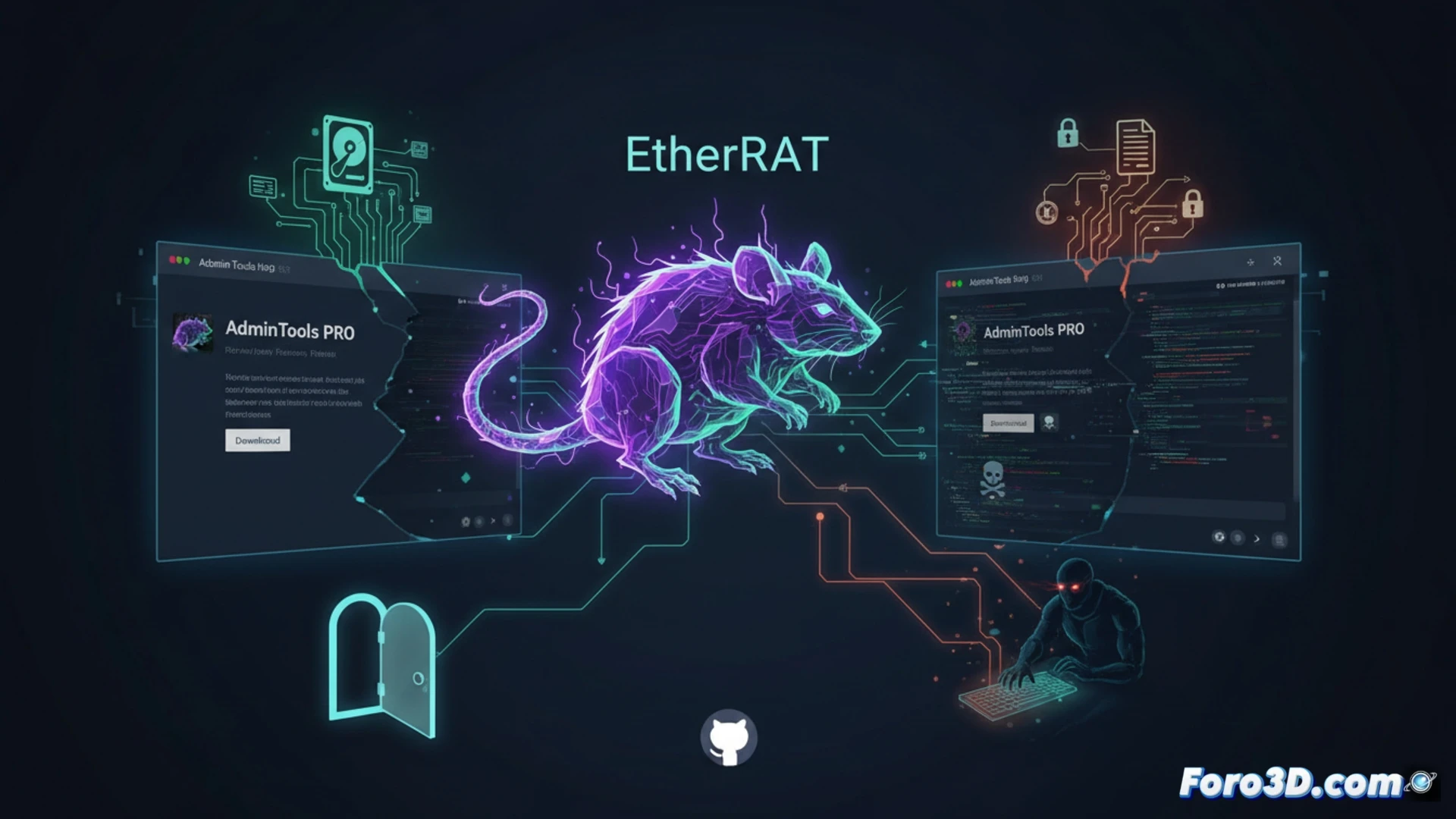

حملة برمجيات خبيثة جديدة، أُطلق عليها اسم EtherRAT، تنتشر عبر الشبكة من خلال مواقع ويب تحاكي بشكل مثالي أدوات إدارية شرعية مستضافة على GitHub. يقوم المهاجمون بإنشاء نسخ مقلدة لصفحات مشاريع شائعة، مخدعين بذلك متخصصي تكنولوجيا المعلومات الذين يثقون في المنصة كمصدر آمن. يسمح هذا الحصان الطروادي للوصول عن بُعد لمجرمي الإنترنت بالسيطرة على النظام، وسرقة المعلومات الحساسة، وتنفيذ الأوامر دون إثارة الشكوك.

طريقة عمل حصان طروادة EtherRAT 🕵️

يعمل EtherRAT كحصان طروادة نموذجي للوصول عن بُعد، لكن طريقة توزيعه هي ما يميزه. يقوم المهاجمون باستنساخ مستودعات شرعية من GitHub وتعديل عناوين URL بشكل طفيف لتبدو أصلية. بمجرد تنزيله، يُنشئ البرنامج الخبيث اتصالاً بخادم التحكم والقيادة، مما يسمح للمهاجم بسرقة بيانات الاعتماد، والتقاط ضغطات المفاتيح، ونقل الملفات. تمر العدوى دون أن تُلاحظ من خلال التشغيل الصامت في الخلفية، مستغلة الثقة الموضوعة في أدوات المصدر المفتوح.

عندما يكون استنساخ GitHub مزيفًا أكثر من ورقة نقدية من فئة ثلاثة يورو 😅

اتضح أن الحيلة القديمة المتمثلة في عمل نسخ مزيفة من مواقع الويب لا تزال ناجحة، والآن جاء دور GitHub. اكتشف المهاجمون أن مسؤولي الأنظمة واثقون مثل طفل في متجر للحلوى. يكفي وضع شرطة سفلية إضافية في عنوان URL وسيكون لدينا فريق كامل من تكنولوجيا المعلومات يقوم بتنزيل حصان طروادة. الأسوأ هو أن EtherRAT لا يُحذر: فهو لا يُظهر نوافذ منبثقة ولا يطلب أذونات. إنه ببساطة يُثبت، وبينما يتباهى الفني بأداته الجديدة، يكون المهاجم قد بدأ بالفعل في مراجعة كلمات المرور الخاصة به.