طرق للتصفح دون الكشف عن الهوية في الأنظمة الاستبدادية

في الأراضي حيث تمارس الحكومات سيطرة صارمة على الشبكة، يبحث مستخدمو الإنترنت باستمرار عن طرق لـإخفاء نشاطهم عبر الإنترنت. على الرغم من أن VPN وخوادم الوكيل هي حلول معروفة، إلا أن هناك طرقًا أخرى أقل تقليدية لحفظ الخصوصية والوصول إلى المعلومات المقيدة. 🛡️

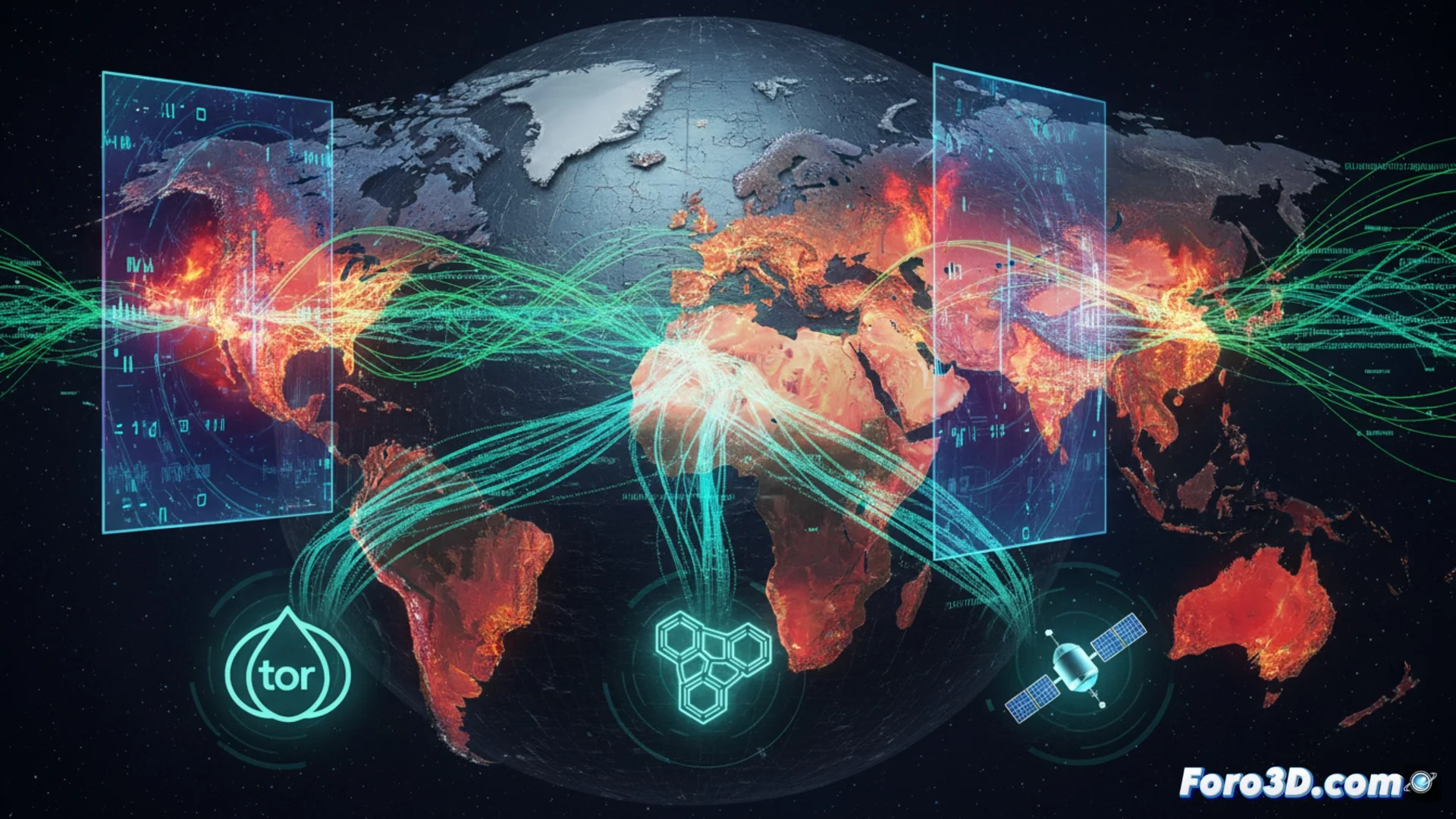

الشبكات المجهولة والتصفح المتخصص

إحدى الأدوات الأقوى للحفاظ على الخصوصية هي شبكة Tor. يوجه هذا النظام الاتصالات عبر سلسلة من الخوادم التي يديرها متطوعون، مما يجعل تتبع مصدر النشاط أمرًا معقدًا للغاية. لاستخدامها، يتطلب الأمر متصفحًا محددًا. ومع ذلك، غالبًا ما تقلل هذه الطبقة الأمنية من سرعة الاتصال، وتحاول السلطات غالبًا حظر نقاط الوصول الرئيسية.

الخصائص الرئيسية لـTor:- التحويل متعدد الطبقات: يمر الترافيك عبر عدة عقد، مشفرًا في كل خطوة.

- متصفح مخصص: برمجيات معدلة للتكامل الآمن مع الشبكة.

- الضعف أمام الحظر: تُعد عقد الدخول هدفًا شائعًا للرقابة.

الخصوصية عبر الإنترنت ليست رفاهية، بل ضرورة أساسية في البيئات الرقمية العدائية.

تقنيات للالتفاف على الرقابة والشبكات اللامركزية

بالإضافة إلى البرمجيات، تُستخدم تكتيكات تقنية متقدمة. جسور Tor هي عقد غير عامة تساعد في تجاوز الحظر الأولي. أدوات التشويش، مثل Pluggable Transports، تغير الترافيك ليبدو كاتصال ويب عادي وبالتالي خداع التفتيش العميق. على المستوى المادي، تسمح الشبكات الشبكية بتوصيل الأجهزة مباشرة، مما يخلق بنى تحتية محلية مستقلة، على الرغم من محدودية نطاقها الجغرافي.

استراتيجيات مكملة:- جسور غير مدرجة: تسهل الوصول عند إغلاق الطرق التقليدية.

- محاكاة الترافيك: برمجيات تولد نشاط شبكة شائع لعدم إثارة الشبهات.

- الاتصال الفضائي: خيار أصعب على الحكومات اعتراضه.

تقييم الخيارات المتاحة

يقدم كل طريقة مزايا وعيوبًا. بينما توفر شبكات مثل Tor خصوصية قوية على حساب السرعة، توفر الشبكات الشبكية استقلالية لكن بنطاق عمل محدود. يعتمد الاختيار على مستوى المخاطر وقدرات المستخدم التقنية. يستمر البحث عن الخصوصية الرقمية في السياقات القمعية في دفع الابتكار في هذه الأدوات. 🔒