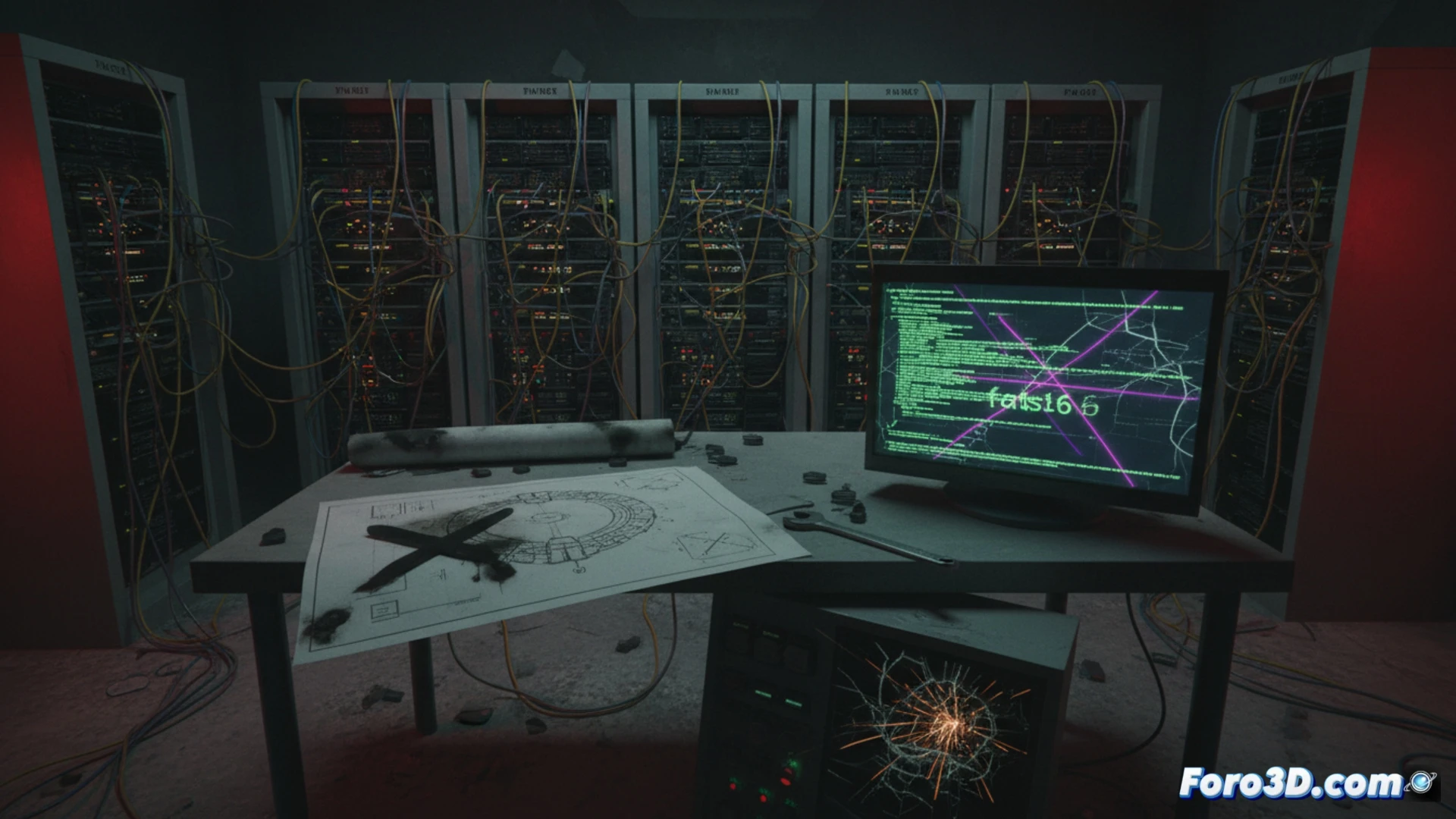

حدد باحثون من شركة SentinelOne إطارًا للهجمات الإلكترونية يُسمى fast16، تم إنشاؤه عام 2005 ويعتمد على لغة Lua، وقد سبق دودة Stuxnet الشهيرة. كان هدفه تخريب البرنامج النووي الإيراني من خلال التلاعب ببرامج الحساب عالية الدقة، وتغيير البيانات الحيوية لإحداث أضرار مادية في أجهزة الطرد المركزي لليورانيوم.

Fast16: هجوم صامت على العمليات الصناعية 🛠️

كان برنامج fast16 الخبيث يعمل عن طريق التدخل في أنظمة التحكم الصناعية، وتحديدًا تغيير حسابات الدقة اللازمة لتخصيب اليورانيوم. على عكس Stuxnet، الذي انتشر بشكل أكثر وضوحًا، ركز fast16 على تعديل البيانات دون أن يُكتشف، مما تسبب في أعطال تدريجية في المعدات. وقد سمح له تصميمه القائم على Lua بالعمل بشكل خفيف وقابل للتكيف، مما جعل تتبعه صعبًا في البيئات الصناعية المعقدة.

عندما يلعب البرنامج الخبيث دور سباك نووي 😅

يبدو أن المهاجمين الإلكترونيين في عام 2005 كانوا يعرفون بالفعل أنك لا تحتاج إلى مطرقة لكسر جهاز طرد مركزي، بل فقط إلى نص برمجي مكتوب جيدًا. يثبت Fast16 أنه قبل أن تحظى Stuxnet بكل الشهرة، كانت هناك بالفعل أكواد ضارة تتوق إلى لعب دور السباك الرقمي. في النهاية، لم تكن المشكلة الحقيقية هي أن أجهزة الطرد المركزي تدور بسرعة، بل أن شخصًا ما قرر أن تخريبها أكثر متعة من لعب السوليتير.