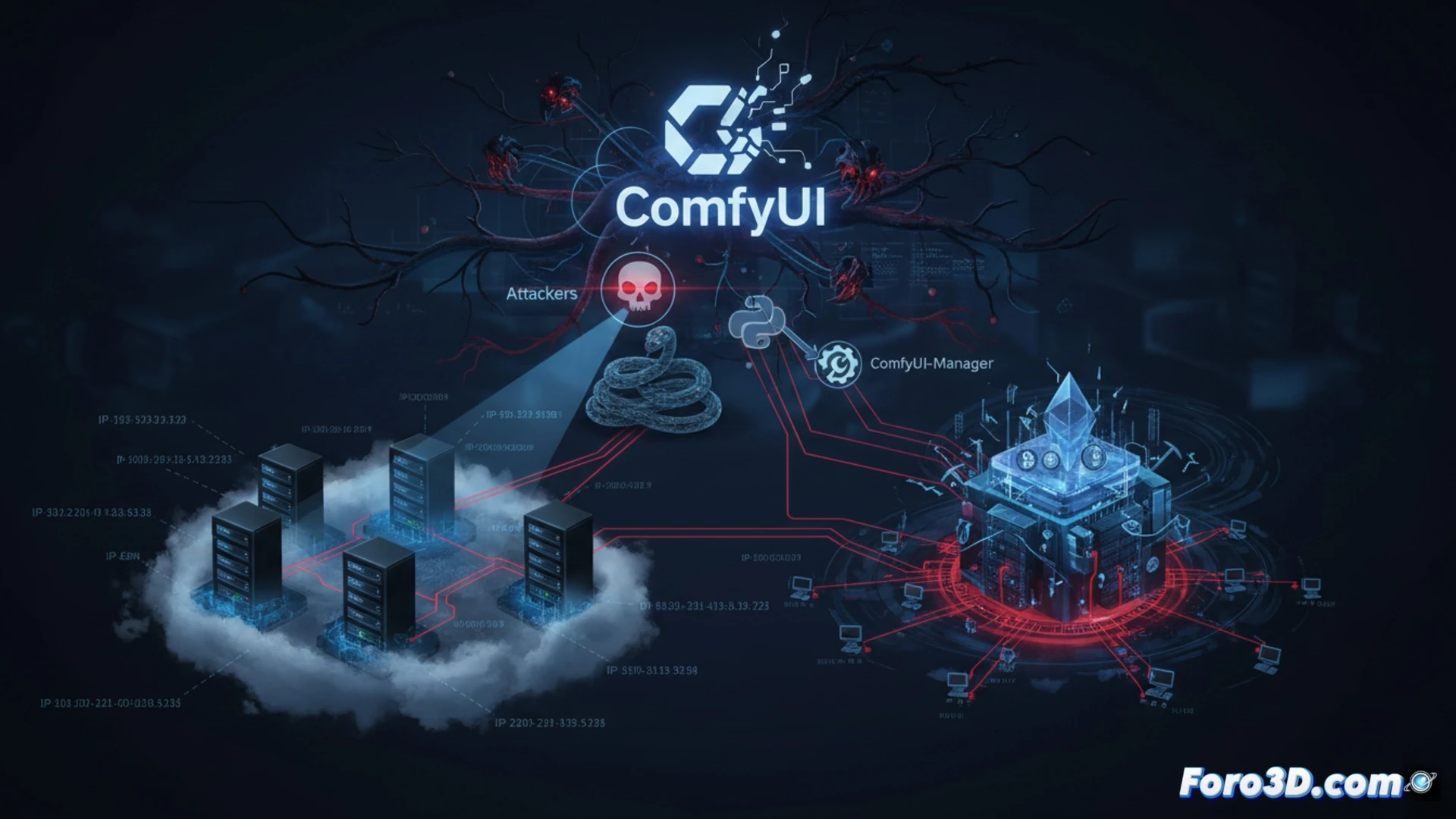

Une campagne active compromet des serveurs avec ComfyUI exposé sur internet. L'objectif est d'intégrer ces machines dans un botnet dédié au minage de cryptomonnaies et à fonctionner comme des proxies. Les attaquants ont réussi à infiltrer plus de mille instances, profitant du manque de mesures de sécurité de base. Cet incident souligne les risques de déployer des outils d'IA sans la configuration appropriée et la protection réseau.

Mécanisme d'infection via ComfyUI-Manager 🔍

L'attaque utilise un scanner Python personnalisé qui parcourt des plages d'IP de grands fournisseurs de cloud. Quand il localise une instance de ComfyUI accessible, le malware se déploie automatiquement en utilisant la fonctionnalité de l'extension ComfyUI-Manager. Le script vérifie qu'aucun nœud malveillant n'est déjà en cours d'exécution avant de procéder. Une fois installé, il détourne les ressources du système pour le botnet, redirigeant sa capacité de traitement vers des activités illicites à l'insu du propriétaire.

Votre GPU travaille des heures supplémentaires pour un patron inconnu 😰

C'est le rêve de toute ressource inutilisée : être productive 24 heures sur 24. Pendant que vous dormez, votre carte graphique s'efforce de résoudre des problèmes mathématiques complexes, générant de la chaleur et des factures d'électricité pour enrichir un passionné anonyme de la blockchain. Tout cela grâce à un gestionnaire d'extensions trop serviable. Peut-être est-il temps de vérifier si votre ComfyUI reçoit des visites inattendues, avant que votre matériel ne décide de demander une augmentation de salaire en crypto.