Eine Studie des Ponemon Institute weist auf ein anhaltendes Problem hin. Trotz der Weiterentwicklung von Identity-Management-Systemen steigt das Unternehmensrisiko weiter an. Hunderte von Unternehmensanwendungen bleiben außerhalb dieser zentralisierten Systeme und schaffen so kritische Lücken. Diese nicht angebundenen oder dunklen Anwendungen sind blinde Flecken, die Angreifer automatisiert ausnutzen können.

Die ausstehende technische Integration in hybriden Umgebungen 🔧

Der Kern des Problems ist technischer Natur. Viele Legacy- oder intern entwickelte Anwendungen verfügen nicht über native Anbindungen für Protokolle wie SAML oder SCIM. Ihre Integration in einen zentralen IdP erfordert individuelle Entwicklungsarbeit, die oft aufgeschoben wird. Dies führt zu Identity-Silos, in denen die Bereitstellung, Authentifizierung und Deaktivierung von Benutzern manuell und isoliert, außerhalb jeglicher Überwachung, verwaltet werden.

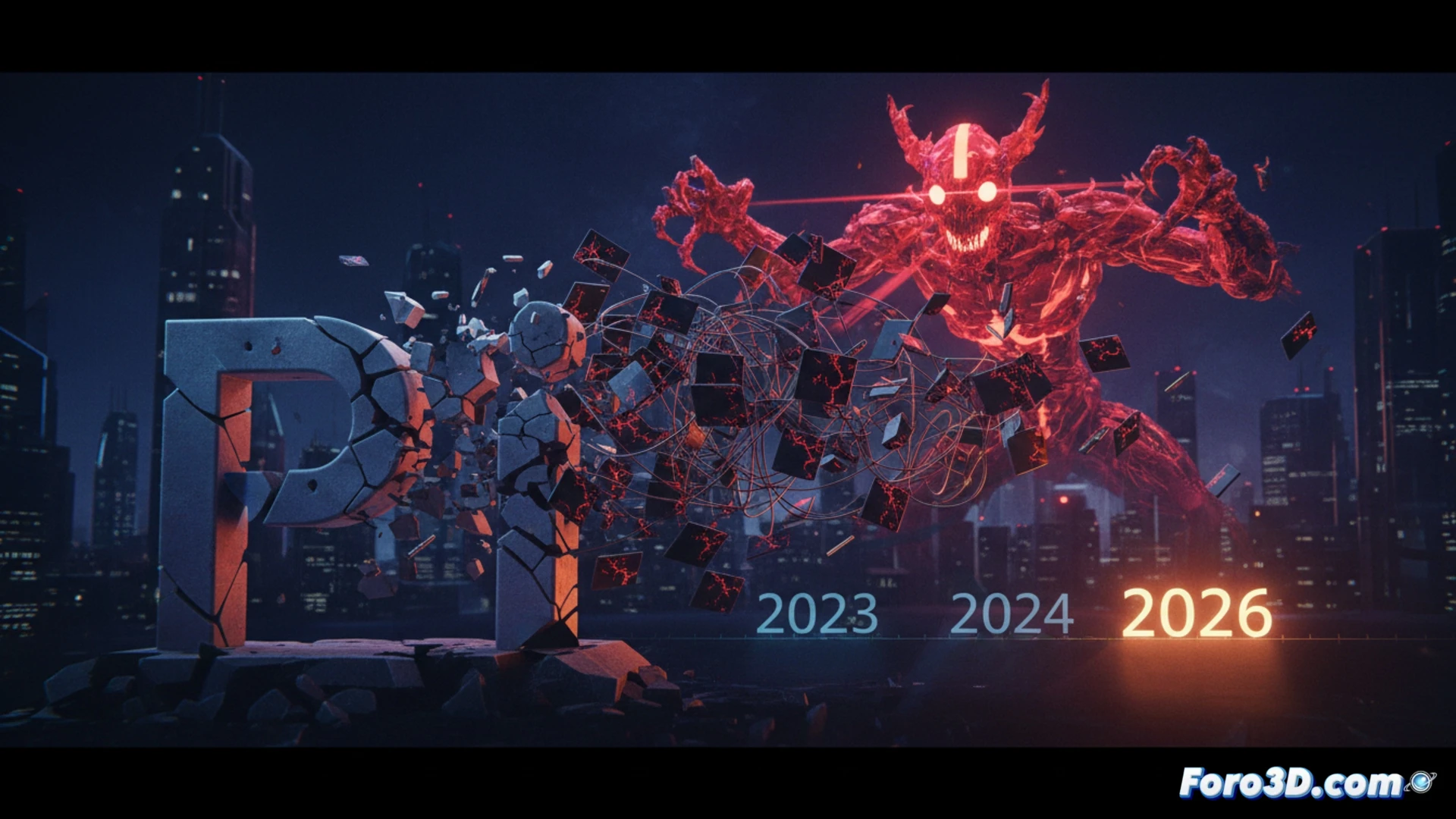

Ein digitaler Freibrief für Angreifer 🥂

Es ist, als würde man die Schlüssel in allen Hintertüren des Büros stecken lassen, aber nur den Haupteingang bewachen. Während Unternehmen ihre fortschrittlichen Identitätssysteme bewerben, feiern Hunderte von dunklen Anwendungen in einer Ecke ihre Unabhängigkeit. Die KI der Angreifer dankt zweifellos für dieses Geschenk: eine Armee von verwaisten und unüberwachten Konten, die bereit sind, genutzt zu werden. Eine Effizienz, die neidisch macht.