La seguridad física y lógica de los accesos a infraestructuras críticas es un pilar del compliance digital. Un avance científico presentado en la Cumbre Global de Física introduce un paradigma irrefutable: la verificación de posición cuántica. Esta técnica, probada por el NIST, utiliza las leyes fundamentales de la física para demostrar que una persona o dispositivo está exactamente donde dice estar, imposibilitando la suplantación. Se erige así como la herramienta definitiva para auditar accesos y cumplir con los marcos regulatorios más exigentes de ciberseguridad.

Cómo Funciona: Entrelazamiento Cuántico Contra la Suplantación 🔬

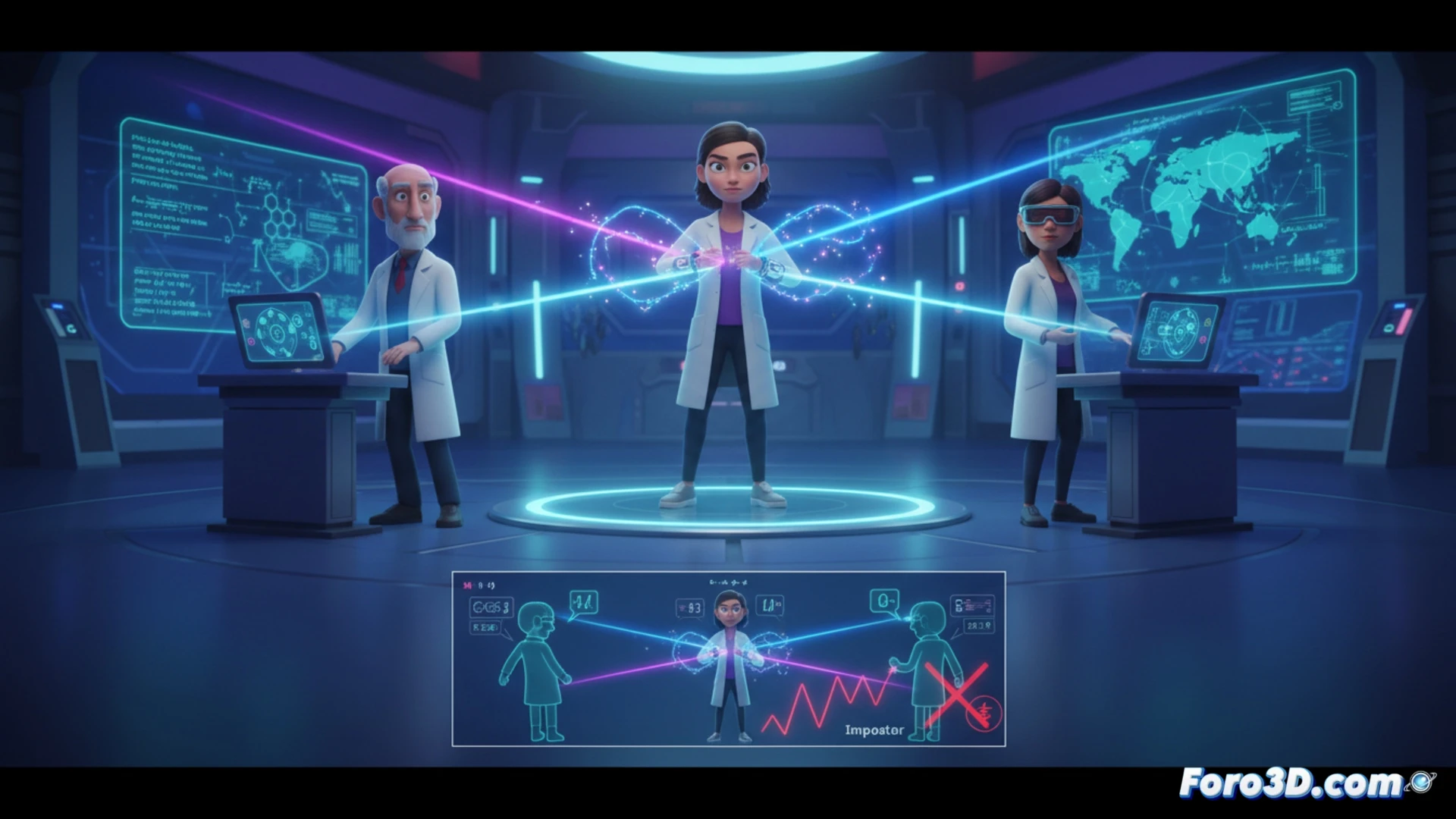

El sistema emplea dos verificadores y un probador. Los verificadores, en ubicaciones conocidas, envían al probador un número aleatorio y una partícula de luz (fotón) entrelazada con otra que ellos conservan. Siguiendo la instrucción del número, el probador debe medir su fotón en un instante preciso. Debido al entrelazamiento cuántico, el resultado de esa medición y la realizada por el verificador estarán correlacionados de un modo predecible solo si la medición fue simultánea y el fotón no fue interceptado. Un impostor en otra ubicación no puede replicar esta correlación, pues las leyes de la física cuántica y el límite de la velocidad de la luz lo hacen imposible.

Implicaciones para el Derecho y la Seguridad Operativa Futura ⚖️

Esta tecnología trasciende lo técnico para impactar en el núcleo del compliance. Proporciona una prueba física incontestable de presencia, crucial para autorizar operaciones sensibles, firmar actos remotos con ubicación certificada o restringir accesos a datos críticos. En un futuro internet cuántico, será la base para protocolos de autenticación con integridad absoluta, elevando el estándar de diligencia debida y ofreciendo una seguridad jurídica hasta ahora inalcanzable en el entorno digital.

¿Cómo puede la verificación cuántica de ubicación transformar los marcos de compliance digital para infraestructuras críticas y superar las limitaciones de los sistemas de control de acceso tradicionales?

(PD: los sistemas de verificación son como los soportes de impresión: si fallan, todo se derrumba)