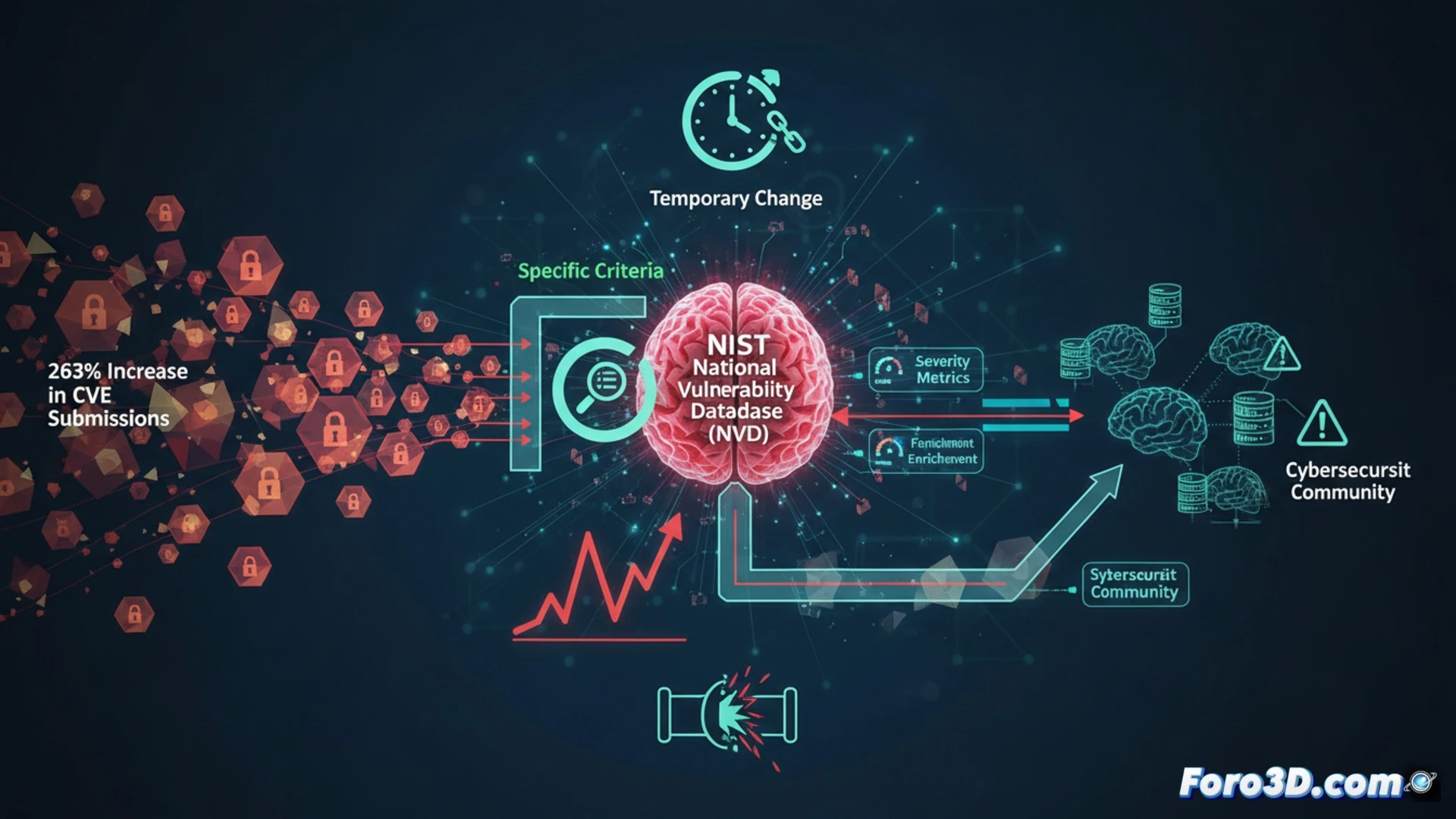

El Instituto Nacional de Estándares y Tecnología ha anunciado un cambio significativo en la gestión de su Base de Datos Nacional de Vulnerabilidades. Frente a un crecimiento del 263% en las entradas CVE, la agencia ha decidido, de forma temporal, enriquecer solo aquellas que cumplan ciertos criterios. Esto deja a muchas vulnerabilidades listadas pero sin metadatos críticos, como puntuaciones CVSS, generando inquietud en la comunidad de seguridad que depende de estos datos para priorizar parches.

Impacto en pipelines de seguridad y gestión de dependencias 🛠️

Esta decisión afecta directamente a los sistemas automatizados de DevSecOps. Herramientas que escanean dependencias y generan informes de riesgo se basan en las etiquetas y métricas CVSS del NVD para clasificar la gravedad. Sin este enriquecimiento, los equipos se enfrentan a listados planos de CVEs, teniendo que analizar manualmente cada una para determinar su criticidad real, lo que ralentiza la respuesta y aumenta la carga operativa.

Bienvenidos al club de la priorización manual 🧐

Parece que la era de la automatización da un paso atrás para hacer sitio a la intuición humana. Ahora, además de revisar el código, toca jugar a adivinar si un CVE sin puntuación es un problema grave o un simple susto. Es como volver a clasificar el correo sin leerlo, solo por el remitente. Una oportunidad única para que los desarrolladores recuperen ese sexto sentido que tenían antes de las herramientas de scanning.